Ein Cyberangriff ist kein geordneter Prozess. Es ist der digitale Ausnahmezustand. Inmitten von Alarmen, eskalierenden Problemen und wachsendem Druck zählt jede Sekunde. Wer in diesem Moment versucht, manuell Logfiles auszuwerten oder Bedrohungen auf dutzenden Systemen von Hand zu isolieren, hat bereits verloren. Der Unterschied zwischen einem kontrollierten Zwischenfall und einer ausgewachsenen Unternehmenskrise liegt oft einzig in der Geschwindigkeit und Präzision der Reaktion.

Genau hier kommen Incident Response Tools ins Spiel. Sie sind das technologische Rückgrat jeder professionellen Cyberabwehr und ermöglichen es Ihrem Team, den Angreifern nicht nur hinterherzulaufen, sondern ihnen einen Schritt voraus zu sein. Dieser Artikel zeigt Ihnen die entscheidenden Werkzeugkategorien, die in keinem Arsenal fehlen dürfen.

[ads_custom_box title=“Auf einen Blick“ color_border=“#000000″] * Incident Response Tools sind spezialisierte Softwarelösungen zur Bewältigung von IT-Sicherheitsvorfällen.* Die wichtigsten Kategorien umfassen SIEM, SOAR, EDR/XDR, Forensik- und Netzwerkanalyse-Tools.

* SIEM-Systeme dienen als zentrales Nervenzentrum für die Sammlung und Korrelation von Sicherheitsdaten.

* SOAR-Plattformen automatisieren und orchestrieren Reaktionsabläufe und entlasten Sicherheitsteams.

* Die Auswahl der richtigen Tools hängt von der Unternehmensgröße, der bestehenden IT-Infrastruktur und den spezifischen Risiken ab.

[/ads_custom_box]

Was genau sind Incident Response Tools?

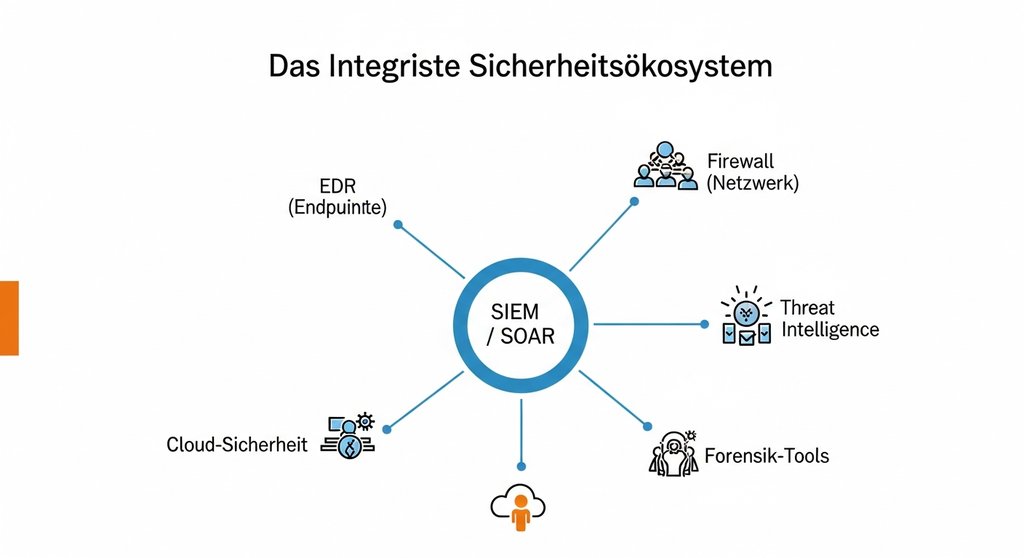

Unter dem Begriff „Incident Response Tools“ versteht man keine einzelne Anwendung, sondern ein ganzes Ökosystem aus spezialisierten Softwarelösungen. Ihr gemeinsames Ziel ist es, Sicherheitsteams bei der Erkennung, Analyse, Eindämmung und Behebung von Cyber-Sicherheitsvorfällen zu unterstützen. Sie sind die digitalen Werkzeuge, die einen strukturierten Incident Response Prozess erst ermöglichen.

Diese Werkzeuge reichen von zentralen Analyseplattformen, die riesige Datenmengen überwachen, bis hin zu spezialisierten Kommandozeilen-Tools für die tiefgehende Analyse eines kompromittierten Systems. Ihre Stärke entfalten sie im Zusammenspiel, indem sie ein umfassendes Lagebild liefern und schnelle, koordinierte Gegenmaßnahmen erlauben.

Die wichtigsten Kategorien von Incident Response Tools

Der Markt für Sicherheitstools ist riesig und unübersichtlich. Um die richtigen Entscheidungen zu treffen, ist es entscheidend, die Werkzeuge nach ihrer Funktion im Incident-Response-Prozess zu kategorisieren.

SIEM-Systeme: Das Nervenzentrum Ihrer Abwehr

Security Information and Event Management (SIEM) Systeme sind das Fundament. Sie sammeln, aggregieren und korrelieren Log-Daten aus unzähligen Quellen – von Firewalls über Server bis hin zu einzelnen Anwendungen. Indem sie diese Daten in Echtzeit analysieren, können sie verdächtige Muster erkennen, die auf einen Angriff hindeuten, und Alarme für das Sicherheitsteam generieren. Ohne ein zentrales Log-Management ist eine effektive Vorfallanalyse kaum denkbar. Moderne SIEM-Systeme bieten heute oft auch KI-gestützte Verhaltensanalysen (UEBA).

SOAR-Plattformen: Die Automatisierung des Ernstfalls

Security Orchestration, Automation and Response (SOAR) Plattformen setzen dort an, wo SIEM-Systeme aufhören. Sie nehmen die generierten Alarme und führen vordefinierte Reaktionsabläufe, sogenannte Playbooks, automatisch aus. Das kann die Blockade einer IP-Adresse, die Isolierung eines Endgeräts oder die Anreicherung von Alarmen mit externen Bedrohungsdaten umfassen. Aus meiner Sicht sind SOAR-Plattformen der entscheidende Hebel, um von einer rein reaktiven zu einer proaktiven Verteidigung zu gelangen. Die Fähigkeit, Standard-Prozeduren zu automatisieren, entlastet das Team im Ernstfall enorm.

EDR/XDR-Lösungen: Der Wächter am Endpunkt

Endpoint Detection and Response (EDR) Lösungen sind unerlässlich für die moderne Endpoint-Security. Sie überwachen Laptops, Server und Mobilgeräte kontinuierlich auf verdächtige Aktivitäten. Im Gegensatz zu traditionellen Antiviren-Programmen, die nur nach bekannten Signaturen suchen, erkennen EDR-Tools auch unbekannte Angriffsmuster durch Verhaltensanalyse. Bei einem Vorfall ermöglichen sie es dem Team, ein Gerät sofort zu isolieren, laufende Prozesse zu untersuchen und den Angriffsverlauf nachzuvollziehen. XDR (Extended Detection and Response) erweitert diesen Ansatz über Endpunkte hinaus auf Netzwerk, Cloud und E-Mails.

Digitale Forensik & Malware-Analyse Tools

Wenn ein System kompromittiert wurde, beginnt die eigentliche Detektivarbeit. Tools für die digitale Forensik helfen dabei, Beweismittel gerichtsfest zu sichern und zu analysieren. Dazu gehören Werkzeuge zur Erstellung von Speicher- und Festplatten-Images sowie zur Analyse von Dateisystemen und Registry-Einträgen. Ein Detail, das Anfänger oft übersehen, ist die Volatilität digitaler Beweismittel. Ohne spezialisierte Forensik-Tools, die einen sauberen Speicherabzug erstellen, gehen entscheidende Spuren oft unwiederbringlich verloren. Ergänzend ermöglichen Werkzeuge zur Malware-Analyse die Untersuchung von Schadcode in einer sicheren Umgebung (Sandbox), um seine Funktionsweise und Ziele zu verstehen.

Threat Intelligence Platforms (TIPs)

Threat Intelligence Platforms sammeln, verarbeiten und analysieren Daten über aktuelle Bedrohungen aus verschiedensten Quellen. Diese Informationen, wie zum Beispiel neue Malware-Signaturen, bösartige IP-Adressen oder Taktiken von Angreifergruppen (TTPs), werden dann den eigenen Sicherheitstools wie SIEM oder Firewall zur Verfügung gestellt. So kann Ihr System proaktiv auf neue Bedrohungen vorbereitet werden, bevor diese Ihr Unternehmen überhaupt erreichen.

Netzwerk-Analyse-Tools: Den Datenverkehr entschlüsseln

Diese Werkzeuge sind das Stethoskop für Ihre Netzwerksicherheit. Tools wie Wireshark oder Suricata ermöglichen die Aufzeichnung (Packet Capturing) und Analyse des gesamten Datenverkehrs. Während eines Incidents sind sie unverzichtbar, um die Command-and-Control-Kommunikation von Malware aufzudecken, Datenexfiltration zu erkennen oder die laterale Bewegung eines Angreifers im Netzwerk nachzuvollziehen.

Wie wählen Sie die richtigen Tools für Ihr Unternehmen aus?

Die Anschaffung von Incident Response Tools sollte keine Bauchentscheidung sein. Sie ist eine strategische Investition, die gut geplant sein muss. Der erste Schritt ist immer eine gründliche Bedarfsanalyse, wie sie auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) empfiehlt.

Bedarfsanalyse: Was brauchen Sie wirklich?

Beginnen Sie nicht mit den Tools, sondern mit Ihren Prozessen. Welche Fähigkeiten benötigt Ihr Team? Wo sind die größten Lücken in Ihrer aktuellen Abwehr? Ein produzierendes Gewerbe hat andere Risiken als ein reiner E-Commerce-Anbieter. Die Tool-Auswahl muss diese Realität widerspiegeln. Erst wenn Sie Ihre Anforderungen kennen, können Sie den Markt evaluieren. Dies ist auch ein fundamentaler Schritt, wenn Sie ein eigenes CSIRT aufbauen.

Integration und Kompatibilität

Das beste Werkzeug ist nutzlos, wenn es nicht mit Ihren bestehenden Systemen kommunizieren kann. Achten Sie auf offene Schnittstellen (APIs) und prüfen Sie, wie gut sich ein neues Tool in Ihre bestehende Landschaft aus SIEM, Firewall und EDR einfügt. In der Praxis hat sich immer wieder gezeigt, dass eine Sammlung von erstklassigen, aber isolierten ‚Insel-Lösungen‘ im Ernstfall mehr Chaos als Klarheit schafft. Die nahtlose Integration der Toolchain ist kein ‚Nice-to-have‘, sondern überlebenswichtig.

Skalierbarkeit und Zukunftssicherheit

Ihr Unternehmen wächst und die Bedrohungslandschaft verändert sich ständig. Wählen Sie Tools, die mit Ihnen wachsen können. Cloud-basierte SaaS-Lösungen bieten hier oft eine höhere Flexibilität als On-Premise-Installationen. Prüfen Sie zudem, wie der Hersteller mit neuen Bedrohungen umgeht und wie regelmäßig Updates und neue Erkennungsmechanismen bereitgestellt werden.

Fazit: Werkzeuge sind nur so gut wie die Strategie dahinter

Die richtigen Incident Response Tools sind keine Garantie für Sicherheit, aber sie sind die Grundvoraussetzung für eine effektive Verteidigung. Sie geben Ihrem Team die nötige Sichtbarkeit, um Angriffe zu erkennen, die Geschwindigkeit, um schnell zu reagieren, und die Präzision, um den Schaden zu begrenzen und die Ursache zu finden. Letztendlich sind die Werkzeuge jedoch nur so schlagkräftig wie der Incident Response Plan und das Team, das sie bedient. Investieren Sie daher nicht nur in Software, sondern vor allem in Prozesse und Know-how.

Häufig gestellte Fragen

Was ist das wichtigste Incident Response Tool?

Es gibt nicht das eine wichtigste Tool. Die Grundlage bildet jedoch fast immer ein leistungsfähiges SIEM-System, da es die zentrale Sichtbarkeit über die gesamte IT-Infrastruktur herstellt und als Datenquelle für viele andere Werkzeuge dient.

Kann man Incident Response ohne spezielle Tools durchführen?

Bei sehr kleinen, unkritischen Vorfällen ist dies theoretisch mit Bordmitteln möglich. Bei ernsthaften Angriffen ist ein Vorgehen ohne spezialisierte Tools jedoch extrem ineffizient, fehleranfällig und führt fast zwangsläufig zu einem größeren Schaden.

Sind Open-Source-Tools eine gute Alternative?

Ja, für spezifische Aufgaben und mit dem nötigen internen Fachwissen können Open-Source-Tools wie TheHive, Suricata oder Wireshark sehr wertvoll sein. Kommerzielle Lösungen bieten demgegenüber meist einen besseren Support, eine einfachere Integration und einen größeren Funktionsumfang.

Wie hängen Incident Response Tools und ein SIEM zusammen?

Ein SIEM ist oft das Herzstück der Incident Response Toolchain. Es sammelt und analysiert die Daten, während andere Tools wie SOAR-Plattformen oder EDR-Lösungen auf Basis der SIEM-Alarme agieren, um automatisierte Gegenmaßnahmen einzuleiten oder tiefere Analysen durchzuführen.