Die entscheidende Frage in der Cybersicherheit lautet nicht mehr, ob Ihr Unternehmen Ziel eines Angriffs wird, sondern wann. Ein erfolgreicher Angriff ohne vorbereitetes Reaktionsteam führt unweigerlich zu Chaos. Panische Telefonate, unklare Zuständigkeiten und wilder Aktionismus verschlimmern den Schaden, verlängern die Ausfallzeiten und zerstören das Vertrauen von Kunden und Partnern.

Die professionelle Antwort auf diese Bedrohung ist ein Computer Security Incident Response Team (CSIRT). Ein CSIRT ist eine zentrale, spezialisierte Einheit, deren einzige Aufgabe darin besteht, Sicherheitsvorfälle strukturiert zu erkennen, zu analysieren und zu bewältigen. Es ist die Feuerwehr Ihres Unternehmens für digitale Brände – schnell, koordiniert und effektiv.

[ads_custom_box title=“Auf einen Blick“ color_border=“#000000″]- Ein CSIRT ist eine strategische Notwendigkeit, um Geschäftsrisiken zu minimieren.

- Der Aufbau folgt einem strukturierten 5-Phasen-Modell: Mandat, Team, Prozesse, Tools und Implementierung.

- Ein klares Mandat der Geschäftsführung ist die entscheidende Grundlage für den Erfolg.

- Die richtigen Prozesse und Playbooks sind wichtiger als die teuerste Technologie.

- Kontinuierliche Verbesserung durch Übungen und Analysen macht Ihr CSIRT erst wirklich schlagkräftig.

Warum ein CSIRT kein Luxus, sondern eine Notwendigkeit ist

Ein CSIRT ist weit mehr als eine technische IT-Abteilung. Es ist eine strategische Investition in die Widerstandsfähigkeit (Resilienz) Ihres gesamten Unternehmens. Die Fähigkeit, schnell und professionell auf Vorfälle zu reagieren, minimiert den direkten finanziellen Schaden, verkürzt teure Betriebsausfälle und schützt Ihre Reputation.

Darüber hinaus erfüllt ein funktionierendes Team die wachsenden Compliance-Anforderungen und signalisiert Stakeholdern, dass Sie das Thema Sicherheit ernst nehmen. Ein professioneller Incident Response ist die Basis für nachhaltiges Vertrauen in Ihr Unternehmen.

Der strategische Fahrplan: Ein CSIRT in 5 Phasen aufbauen

Der Aufbau eines CSIRT ist kein Wochenendprojekt, sondern ein strategischer Prozess. Die folgende 5-Phasen-Struktur bietet Ihnen einen bewährten Fahrplan für die erfolgreiche Etablierung.

Phase 1: Definition und Mandat – Die Grundlage des Erfolgs

Alles beginnt mit einem klaren Auftrag. Definieren Sie die Mission, die Ziele und vor allem den Geltungsbereich (Scope) Ihres zukünftigen CSIRTs. Welche Systeme und Netzwerke fallen in seine Zuständigkeit? Welche Arten von Vorfällen soll es bearbeiten? Dokumentieren Sie diese Punkte präzise.

Meiner Erfahrung nach ist ein schwammiges oder fehlendes Mandat der Geschäftsführung die häufigste Ursache für das Scheitern solcher Initiativen. Holen Sie sich die formale, unmissverständliche Rückendeckung von der obersten Ebene. Dieses Mandat verleiht dem Team die notwendige Autorität, um im Ernstfall schnell und entscheidend handeln zu können.

Phase 2: Teamstruktur und Personal – Das Herzstück Ihres CSIRTs

Ein Team ist nur so gut wie seine Mitglieder. Sie müssen entscheiden, welches Modell am besten zu Ihrer Organisation passt: ein zentrales Team, ein verteiltes Team aus Experten verschiedener Abteilungen oder ein koordiniertes Modell. Unabhängig von der Struktur benötigen Sie ein dediziertes Incident Response Team mit klar definierten Rollen.

- Teamleiter (CSIRT Lead): Koordiniert die Einsätze, kommuniziert mit dem Management und trägt die Gesamtverantwortung.

- Incident-Analysten: Die erste Verteidigungslinie. Sie analysieren Alarme, verifizieren Vorfälle und führen die ersten Gegenmaßnahmen durch.

- Forensik-Experten: Spezialisten für die tiefgehende Analyse von kompromittierten Systemen zur Beweissicherung und Ursachenforschung.

- Kommunikationsbeauftragter: Stellt die interne und externe Kommunikation während eines Vorfalls sicher.

Phase 3: Prozesse und Playbooks – Die DNA der Reaktion

Ohne standardisierte Prozesse agiert selbst das beste Team im Chaos. Die Grundlage bildet ein umfassender Incident Response Plan, der die übergeordneten Strategien und Verantwortlichkeiten festlegt. Für die operative Umsetzung sind detaillierte Playbooks unerlässlich.

Ein Incident Response Playbook ist eine Schritt-für-Schritt-Anleitung für spezifische Angriffsszenarien wie Ransomware, Phishing oder Datendiebstahl. Diese Dokumente stellen sicher, dass jeder im Team genau weiß, was zu tun ist, und reduzieren menschliche Fehler unter Druck. Wertvolle Orientierung für die Erstellung solcher Notfallpläne bietet beispielsweise der BSI-Standard zum Notfallmanagement.

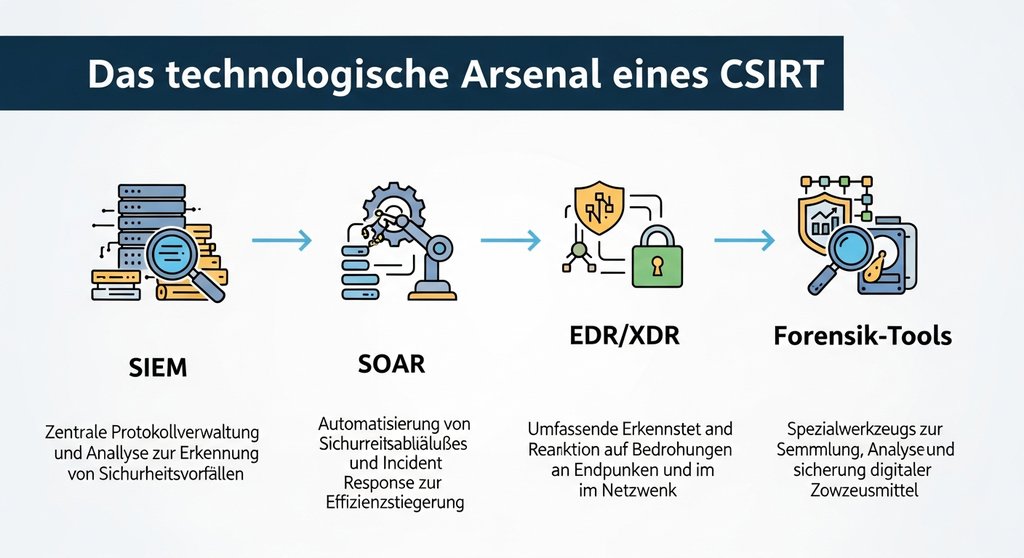

Phase 4: Technologie und Tools – Das richtige Arsenal wählen

Technologie unterstützt Ihre Prozesse, ersetzt sie aber nicht. Die Auswahl der richtigen Incident Response Tools ist entscheidend für die Effizienz Ihres Teams. Ein Detail, das Anfänger oft übersehen, ist die Integration: Die besten Einzel-Tools nützen wenig, wenn sie nicht reibungslos zusammenspielen und Daten austauschen können.

- SIEM-Systeme: SIEM-Systeme (Security Information and Event Management) sind das zentrale Nervensystem. Sie sammeln und korrelieren Log-Daten aus dem gesamten Unternehmen, um verdächtige Aktivitäten zu erkennen.

- SOAR-Plattformen: SOAR-Plattformen (Security Orchestration, Automation and Response) automatisieren wiederkehrende Aufgaben und orchestrieren die Reaktion über verschiedene Tools hinweg.

- EDR/XDR: Endpoint Detection and Response (EDR) bzw. Extended Detection and Response (XDR) bieten tiefe Einblicke in die Aktivitäten auf Endgeräten (Clients, Server) und ermöglichen eine schnelle Reaktion direkt am Ort des Geschehens.

- Digitale Forensik Tools: Spezialsoftware zur Sicherung und Analyse von digitalen Beweismitteln.

Phase 5: Implementierung und kontinuierliche Verbesserung

Ein CSIRT wird nicht an einem Tag aufgebaut – es entwickelt sich. Planen Sie regelmäßige Schulungen und Übungen (Tabletop-Übungen, Simulationen), um die Prozesse zu testen und das Team auf den Ernstfall vorzubereiten. Nur was geübt wird, funktioniert auch unter Stress.

Aus meiner Sicht ist der Incident-Post-Mortem-Prozess nach jedem Vorfall der entscheidende Hebel für die Weiterentwicklung. In dieser „Lessons Learned“-Session wird der Vorfall ohne Schuldzuweisungen analysiert, um Schwachstellen in Prozessen und Technologien aufzudecken. Hier trennt sich ein gutes von einem exzellenten CSIRT.

Fazit: Vom reaktiven Feuerlöscher zur proaktiven Sicherheit

Der Aufbau eines CSIRT ist eine Transformation von einem reaktiven zu einem proaktiven Sicherheitsansatz. Sie ersetzen blinden Aktionismus durch strukturierte Kontrolle und Unsicherheit durch strategische Vorbereitung. Es ist ein anspruchsvolles, aber unerlässliches Vorhaben für jedes Unternehmen, das seine digitalen Werte wirksam schützen will.

Ein erfolgreiches CSIRT steht auf drei stabilen Säulen: einem klaren Mandat, einem kompetenten Team und praxiserprobten Prozessen. Wenn diese Elemente stimmen, wird Ihr CSIRT zur entscheidenden Instanz für die Cyber-Resilienz Ihres Unternehmens.

Häufig gestellte Fragen

Was ist ein CSIRT?

CSIRT steht für Computer Security Incident Response Team. Es ist eine spezialisierte Gruppe von Experten innerhalb einer Organisation, die für die zentrale Koordination und Reaktion auf Cybersicherheitsvorfälle zuständig ist.

Was ist der Unterschied zwischen einem CSIRT und einem SOC?

Ein Security Operations Center (SOC) konzentriert sich primär auf die kontinuierliche Überwachung und Erkennung (Detection) von Bedrohungen. Ein CSIRT ist auf die aktive Reaktion (Response) und Bewältigung von bestätigten Sicherheitsvorfällen spezialisiert, wobei sich die Aufgaben oft überschneiden.

Wie groß sollte ein CSIRT-Team sein?

Die Größe hängt von der Unternehmensgröße, der Risikolage und dem definierten Aufgabenbereich ab. Kleine Unternehmen starten oft mit einem virtuellen Team aus 2-3 Teilzeit-Experten, während große Konzerne dedizierte Teams mit Dutzenden Mitarbeitern unterhalten.

Welche Kosten sind mit dem Aufbau eines CSIRT verbunden?

Die Kosten umfassen Personalkosten, Ausgaben für Technologie (Software-Lizenzen für SIEM, SOAR, etc.) und laufende Budgets für Schulungen und Zertifizierungen. Die Investition ist jedoch deutlich geringer als der potenzielle Schaden eines unkontrollierten Cyberangriffs.

Kann man CSIRT-Leistungen auch extern einkaufen?

Ja, viele Unternehmen nutzen Managed Security Service Provider (MSSPs) für sogenannte „CSIRT-as-a-Service“-Leistungen. Dies kann eine kosteneffiziente Lösung sein, um auf externes Expertenwissen zuzugreifen, erfordert aber eine sehr enge und vertrauensvolle Zusammenarbeit.