Ein verdächtiger Prozess, eine unerklärliche Netzwerkverbindung, eine alarmierende Log-Datei – die Anzeichen eines Cyberangriffs sind oft subtil, die potenziellen Folgen verheerend. Doch Sie sind dem Angreifer nicht schutzlos ausgeliefert. Der Schlüssel zur Abwehr liegt im Verständnis des Gegners. Und genau hier setzt die Malware-Analyse an.

Sie ist die Disziplin, die aus einem vagen Verdacht handfeste Fakten macht. Anstatt Schadsoftware nur zu blockieren, zerlegen Sie sie in ihre Einzelteile, verstehen ihre Funktionsweise und decken ihre Ziele auf. Dieser Leitfaden führt Sie durch die Methoden, Prozesse und Werkzeuge, die Sie benötigen, um Malware systematisch zu analysieren und Ihr Unternehmen wirksam zu schützen.

[ads_custom_box title=“Auf einen Blick“ color_border=“#000000″]- Definition: Malware-Analyse ist der Prozess, bei dem eine schädliche Software untersucht wird, um ihre Funktion, Herkunft und Auswirkungen zu verstehen.

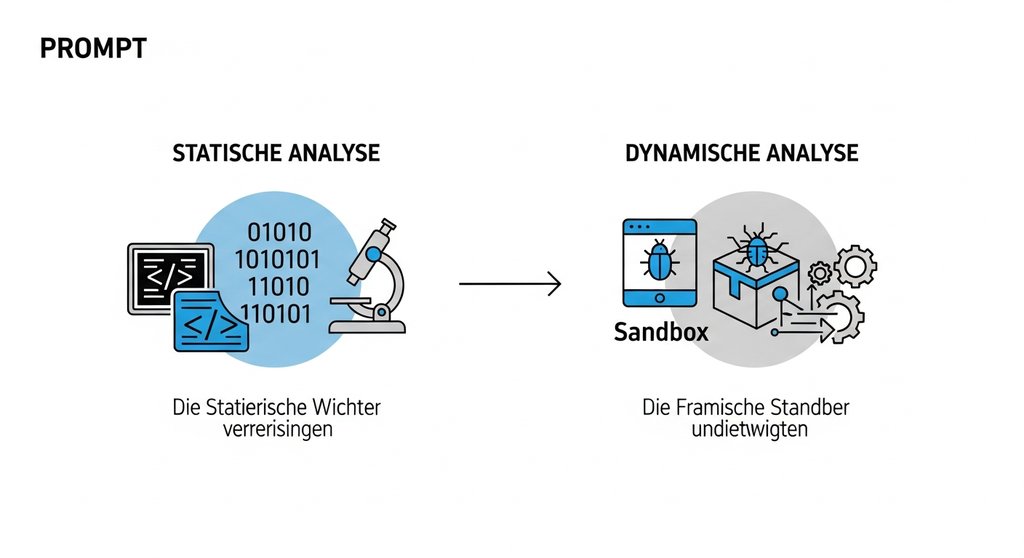

- Zwei Kernmethoden: Die statische Analyse untersucht den Code ohne Ausführung, während die dynamische Analyse das Verhalten der Malware in einer sicheren Umgebung (Sandbox) beobachtet.

- Ziele: Das Hauptziel ist nicht nur die Entfernung, sondern die Gewinnung von Informationen (IoCs), um zukünftige Angriffe zu verhindern und die Sicherheitslage zu verbessern.

- Prozess: Eine erfolgreiche Analyse folgt einem strukturierten Vorgehen von der Vorbereitung über die Untersuchung bis zur Dokumentation.

- Werkzeuge: Spezialisierte Tools wie Disassembler, Debugger und Netzwerkanalyse-Software sind für eine tiefgehende Analyse unerlässlich.

Was ist Malware-Analyse? Eine Definition

Malware-Analyse ist der systematische Prozess der Untersuchung einer schädlichen Software-Datei (wie Viren, Trojaner, Ransomware), um deren Zweck, Funktionsweise, Merkmale und potenzielle Auswirkungen zu verstehen. Sie ist ein entscheidender Bestandteil der Cyber-Sicherheit und ein Kernprozess im gesamten Incident Response.

Das Ziel geht weit über die einfache Identifikation „bösartig ja/nein“ hinaus. Eine professionelle Analyse beantwortet kritische Fragen: Wie ist die Malware ins System gelangt? Welche Schwachstellen hat sie ausgenutzt? Mit welchen Servern kommuniziert sie? Welche Daten versucht sie zu stehlen? Die Antworten sind die Grundlage für eine effektive Bereinigung und die Härtung Ihrer Systeme gegen zukünftige Angriffe.

Warum eine professionelle Analyse unverzichtbar ist

In einer Zeit, in der laut dem BSI die Bedrohungslage durch Cyber-Angriffe weiterhin angespannt bleibt, reicht ein einfacher Virenscan nicht mehr aus. Eine tiefgehende Analyse bietet strategische Vorteile:

- Gezielte Eindämmung: Sie erfahren exakt, welche Systeme betroffen sind und welche Maßnahmen zur Isolierung notwendig sind.

- Identifikation von IoCs: Die Analyse liefert wertvolle Indicators of Compromise (IoCs) – wie IP-Adressen, Datei-Hashes oder Registry-Einträge. Mit diesen IoCs können Sie Ihr gesamtes Netzwerk nach weiteren Infektionen durchsuchen.

- Proaktive Verteidigung: Das Wissen über die Angriffsmethoden ermöglicht es Ihnen, Sicherheitslücken zu schließen und Ihre Verteidigungsstrategie anzupassen. Dies ist die Basis für aktives Threat Hunting.

- Informierte Entscheidungen: Die Ergebnisse der Analyse fließen direkt in Ihren Incident Response Plan ein und ermöglichen eine schnelle und fundierte Reaktion.

Die zwei Kernmethoden: Statische vs. Dynamische Analyse

Die Malware-Analyse stützt sich auf zwei grundlegende, aber sehr unterschiedliche Ansätze. Meist werden beide Methoden kombiniert, um ein vollständiges Bild zu erhalten.

Statische Malware-Analyse: Der Blick unter die Haube

Bei der statischen Analyse wird die Malware-Datei untersucht, ohne sie auszuführen. Stellen Sie es sich wie die Untersuchung eines verdächtigen Geräts durch einen Bombenentschärfer vor, bevor es aktiviert wird. Analysten untersuchen den Binärcode, extrahieren Zeichenketten (Strings), prüfen Datei-Header und analysieren die eingebetteten Ressourcen.

Aus meiner Sicht ist die statische Analyse immer der erste, unverzichtbare Schritt. Sie gibt oft innerhalb von Minuten einen ersten, groben Überblick über die Fähigkeiten der Malware und hilft zu entscheiden, ob sich eine zeitaufwändigere dynamische Analyse überhaupt lohnt. Der Nachteil: Moderne Malware ist oft verschleiert (obfuskiert) oder gepackt, um genau diese Analyse zu erschweren.

Dynamische Malware-Analyse: Malware in der kontrollierten Detonation

Die dynamische Analyse ist das genaue Gegenteil. Hier wird die Malware absichtlich in einer sicheren, isolierten Umgebung (einer Sandbox) ausgeführt, um ihr Verhalten live zu beobachten. Analysten überwachen, welche Prozesse gestartet, welche Netzwerkverbindungen aufgebaut und welche Änderungen am Dateisystem oder in der Registry vorgenommen werden.

Diese Methode offenbart die wahre Absicht der Malware, selbst wenn der Code stark verschleiert ist. Der Nachteil: Einige fortgeschrittene Schädlinge erkennen, dass sie sich in einer Sandbox befinden, und verändern ihr Verhalten oder bleiben komplett inaktiv, um einer Analyse zu entgehen.

Der Analyseprozess in der Praxis: Ein 4-Phasen-Modell

Eine strukturierte Vorgehensweise ist entscheidend für den Erfolg und die Sicherheit während der Analyse. Der Prozess lässt sich grob in vier Phasen unterteilen.

Phase 1: Vorbereitung und sichere Umgebung

Der wichtigste Schritt ist die Einrichtung eines isolierten Labor-Netzwerks. Dieses System darf keinerlei Verbindung zum produktiven Unternehmensnetzwerk haben, um eine Ausbreitung der Malware zu verhindern. Hier werden alle notwendigen Analysewerkzeuge auf virtuellen Maschinen installiert.

Phase 2: Statische Untersuchung

Die verdächtige Datei wird zunächst statisch analysiert. Dabei werden Hashwerte berechnet, um die Datei eindeutig zu identifizieren, und Tools eingesetzt, um Strings, Metadaten und den Code selbst zu inspizieren. Dieser Schritt überschneidet sich oft mit den Techniken der digitalen Forensik.

Phase 3: Dynamische Beobachtung

Nun wird die Malware in der Sandbox ausgeführt. Währenddessen protokollieren Monitoring-Tools jeden Schritt: jede erstellte Datei, jeden geänderten Registry-Schlüssel und jede ausgehende Netzwerkverbindung. Dieser Schritt liefert die entscheidenden Verhaltensindikatoren.

Phase 4: Dokumentation und Reporting

Am Ende werden alle Erkenntnisse in einem Bericht zusammengefasst. Dieser Bericht enthält eine Zusammenfassung der Malware-Fähigkeiten, eine Liste aller gefundenen IoCs und konkrete Empfehlungen für die Bereinigung und zukünftige Prävention. Er ist ein zentrales Dokument für das gesamte Sicherheitsteam.

Essenzielle Werkzeuge für die Malware-Analyse

Keine Analyse ohne das richtige Handwerkszeug. Die Landschaft der Tools ist riesig, aber einige Kategorien sind fundamental:

- Disassembler/Debugger (z.B. IDA Pro, Ghidra, x64dbg): Sie ermöglichen die tiefste Analyse, indem sie den Maschinencode für Menschen lesbar machen.

- Sandbox-Systeme (z.B. Cuckoo Sandbox, Any.Run): Automatisierte, isolierte Umgebungen zur schnellen dynamischen Analyse.

- Netzwerkanalyse (z.B. Wireshark): Unverzichtbar, um die gesamte Netzwerkkommunikation der Malware mitzuschneiden und zu analysieren.

- Monitoring-Tools (z.B. Process Monitor, Regshot): Sie protokollieren Änderungen am Datei- und Registrierungssystem.

- SIEM-Systeme: Zur Korrelation der Analyseergebnisse mit Netzwerk-Events. Moderne SIEM-Systeme können IoCs aufnehmen und das gesamte Netzwerk in Echtzeit überwachen.

In der Praxis hat sich immer wieder gezeigt, dass ein gutes, quelloffenes Tool wie Wireshark oft mehr über das Netzwerkverhalten einer Malware verrät als manch teure Spezialsoftware. Die Beherrschung der Grundlagen ist hier der entscheidende Hebel.

Fazit: Vom reaktiven Opfer zur proaktiven Festung

Malware-Analyse ist mehr als nur eine technische Übung; sie ist eine strategische Notwendigkeit. Sie transformiert Ihr Sicherheitsteam von einer rein reaktiven Einheit zu einem proaktiven Verteidiger. Indem Sie Ihre Feinde verstehen, lernen Sie, Ihre Mauern höher zu bauen, Ihre Wachen besser zu positionieren und Angriffe zu antizipieren, bevor sie vollen Schaden anrichten.

Ein strukturierter Prozess, die richtigen Werkzeuge und vor allem die Neugier, den Dingen auf den Grund zu gehen – das sind die Zutaten, die aus einem verdächtigen Fund eine stärkere Verteidigung für morgen machen.

Häufig gestellte Fragen (FAQ)

Was ist der Hauptunterschied zwischen statischer und dynamischer Analyse?

Die statische Analyse untersucht den Code einer Datei, ohne sie auszuführen, um ihre Struktur und potenzielle Funktionen zu verstehen. Die dynamische Analyse führt die Datei in einer sicheren Umgebung aus, um ihr tatsächliches Verhalten wie Netzwerkkommunikation und Systemänderungen zu beobachten.

Welche Tools sind für Anfänger am besten geeignet?

Für den Einstieg eignen sich Online-Sandbox-Dienste wie Any.Run oder VirusTotal, da sie eine schnelle erste Einschätzung liefern. Für die lokale Analyse sind Tools wie der Process Monitor aus der Sysinternals Suite und der Netzwerk-Sniffer Wireshark fundamental und relativ leicht zu erlernen.

Ist die Analyse von Malware legal?

Ja, die Analyse von Malware zu Forschungs- und Sicherheitszwecken in einer isolierten Umgebung ist legal und eine gängige Praxis in der Cybersicherheit. Illegal ist hingegen die Erstellung, Verbreitung oder der Einsatz von Malware, um Schaden anzurichten.

Wie lange dauert eine typische Malware-Analyse?

Die Dauer variiert stark. Eine automatisierte Analyse in einer Sandbox kann wenige Minuten dauern, während eine tiefgehende manuelle Analyse von komplexer und verschleierter Malware mehrere Tage oder sogar Wochen in Anspruch nehmen kann.

Was passiert mit den Ergebnissen der Analyse?

Die Ergebnisse, insbesondere die Indicators of Compromise (IoCs), werden genutzt, um befallene Systeme zu bereinigen und Sicherheits-Tools (wie Firewalls, IDS) zu aktualisieren. Sie dienen auch dazu, die allgemeine Sicherheitsstrategie des Unternehmens zu verbessern und ähnliche zukünftige Angriffe zu verhindern.

Kann man Malware-Analyse automatisieren?

Ja, Teile der Analyse, insbesondere die dynamische Analyse in Sandboxes, sind hochgradig automatisiert. Diese Systeme liefern schnelle Ergebnisse für eine große Anzahl von Samples, können aber durch clevere Malware umgangen werden, weshalb manuelle Expertise weiterhin unverzichtbar ist.