Jeden Tag erzeugen Ihre Firewalls, Server, Endgeräte und Cloud-Anwendungen eine Flut von Daten und Protokollen. In diesem Rauschen aus Millionen von Ereignissen verstecken sich die entscheidenden Signale, die auf einen Cyberangriff hindeuten. Doch wie sollen Sie diese Nadel im Heuhaufen finden? Die manuelle Auswertung ist unmöglich und die Sorge, einen kritischen Vorfall zu übersehen, wächst stetig. Hier kommt die Lösung: ein Security Information and Event Management (SIEM) System.

[ads_custom_box title=“Auf einen Blick“ color_border=“#000000″]- Zentrale Sichtbarkeit: SIEM-Systeme sammeln und korrelieren Sicherheitsdaten aus dem gesamten Unternehmen an einem Ort.

- Schnelle Bedrohungserkennung: Durch die Analyse von Mustern und Anomalien werden Angriffe in Echtzeit identifiziert.

- Effiziente Reaktion: Automatisierte Alarme und detaillierte Berichte beschleunigen die Untersuchung von Vorfällen.

- Compliance-Unterstützung: SIEM erleichtert den Nachweis von Sicherheitskontrollen für Standards wie DSGVO oder ISO 27001.

Was genau ist ein SIEM-System?

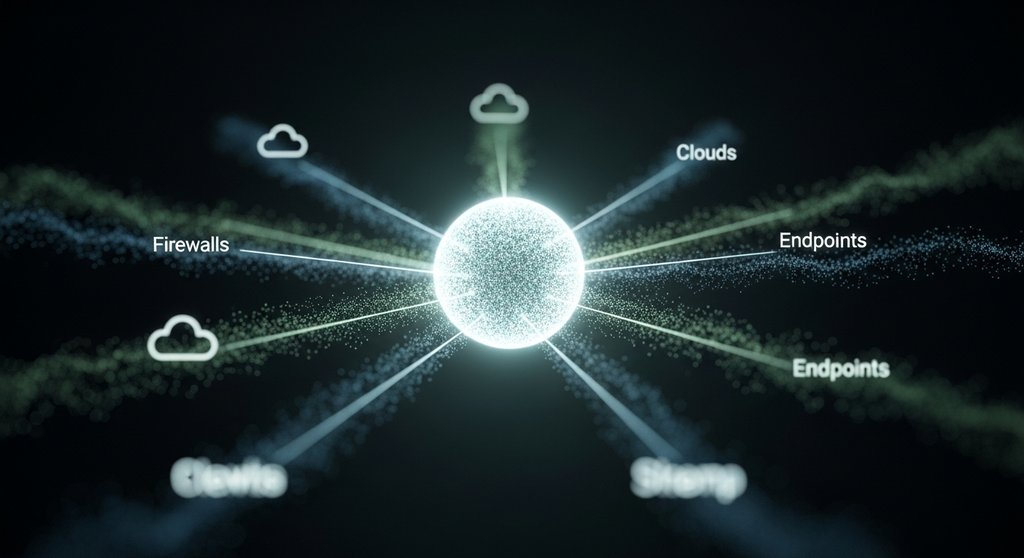

Ein SIEM (Security Information and Event Management) ist eine Softwarelösung, die das Konzept des Sicherheitsinformationsmanagements (SIM) und des Sicherheitsereignismanagements (SEM) in einer zentralen Plattform vereint. Stellen Sie es sich als das zentrale Nervensystem Ihrer IT-Sicherheit vor. Es sammelt Log-Daten von unzähligen Quellen, analysiert diese in Echtzeit auf Anzeichen für Bedrohungen und stellt die Ergebnisse übersichtlich dar.

Anstatt Dutzende von Dashboards und Protokolldateien einzeln zu überwachen, bietet Ihnen ein SIEM eine einzige, vereinheitlichte Sicht auf die Sicherheitslage Ihres Unternehmens. So verwandelt es Datenchaos in handlungsrelevante Intelligenz.

Die Kernfunktionen eines SIEM: Vom Datenchaos zur klaren Bedrohungserkennung

Ein modernes SIEM-System arbeitet in mehreren logischen Schritten, um aus Rohdaten wertvolle Erkenntnisse zu gewinnen. Dieser Prozess ist entscheidend für eine proaktive Cyberabwehr.

1. Datensammlung und Aggregation

Der erste Schritt ist das Sammeln von Daten aus allen relevanten Quellen. Dazu gehören Netzwerkgeräte (Firewalls, Router), Server (Windows, Linux), Anwendungen, Datenbanken und Endpunkte. Das SIEM fungiert als zentraler Sammler, der diese vielfältigen Datenströme aggregiert.

2. Normalisierung und Korrelation

Da jede Datenquelle ihr eigenes Format hat, müssen die Daten zunächst normalisiert, also in ein einheitliches Format gebracht werden. Erst dann kann die eigentliche Magie geschehen: die Korrelation. Das System verknüpft Ereignisse aus verschiedenen Quellen, um Muster zu erkennen.

Aus meiner Sicht ist die Korrelation der entscheidende Hebel. Hier trennt sich die Spreu vom Weizen, denn erst durch das intelligente Verknüpfen scheinbar unzusammenhängender Events – wie ein fehlgeschlagener Login in München und ein ungewöhnlicher Datenzugriff in Hamburg – entsteht ein echtes Lagebild.

3. Alarmierung und Reporting

Wenn eine Korrelationsregel eine potenzielle Bedrohung identifiziert – zum Beispiel mehrfache fehlgeschlagene Anmeldeversuche gefolgt von einem erfolgreichen Login von einem ungewöhnlichen Standort – löst das SIEM einen Alarm aus. Ihr Sicherheitsteam wird sofort benachrichtigt und kann handeln. Zudem erstellen SIEM-Systeme detaillierte Berichte für Analysen und Compliance-Audits.

4. Forensik und Analyse

Nach einem Sicherheitsvorfall sind die im SIEM gespeicherten, zentralisierten Protokolldaten von unschätzbarem Wert. Sie ermöglichen eine schnelle und tiefgehende digitale Forensik, um die Ursache, den Umfang und die Auswirkungen eines Angriffs zu verstehen.

Der strategische Nutzen: Mehr als nur Alarmglocken

Die Einführung eines SIEM-Systems geht weit über die reine Alarmierung hinaus. Es ist eine strategische Investition in die Widerstandsfähigkeit Ihres Unternehmens.

- Verbesserte Bedrohungserkennung: Durch die Analyse von Indicators of Compromise (IoCs) und Verhaltensanomalien erkennen Sie selbst raffinierte Angriffe, die einzelne Sicherheitstools übersehen würden.

- Schnellere Reaktionszeiten: Ein gut konfiguriertes SIEM ist die Basis für einen effektiven Incident Response. Es verkürzt die Zeit von der Erkennung bis zur Reaktion (Mean Time to Respond, MTTR) drastisch.

- Zentralisierte Übersicht: Das „Single Pane of Glass“-Prinzip gibt Ihren Analysten den vollständigen Überblick, den sie für fundierte Entscheidungen benötigen.

- Effizientere Compliance: Die automatische Protokollierung und das Reporting vereinfachen den Nachweis von Sicherheitsmaßnahmen gegenüber Auditoren. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) betont in seinen Empfehlungen zur Detektion von sicherheitsrelevanten Ereignissen die Wichtigkeit einer zentralen Protokolldatenauswertung.

Worauf Sie bei der Auswahl eines SIEM-Systems achten sollten

Die Wahl des richtigen SIEM ist entscheidend für den Erfolg. In der Praxis hat sich immer wieder gezeigt, dass nicht die Lösung mit den meisten Features gewinnt, sondern die, die am besten zu den eigenen Prozessen passt.

- Skalierbarkeit: Das System muss mit Ihrem Unternehmen wachsen können, sowohl was die Datenmenge (Events pro Sekunde) als auch die Anzahl der angebundenen Systeme betrifft.

- Integrationsfähigkeit: Prüfen Sie, ob sich das SIEM nahtlos in Ihre bestehende Infrastruktur integrieren lässt. Entscheidend sind offene Schnittstellen (APIs) und die Kompatibilität mit Ihren Cloud-Diensten und Security-Tools.

- Automatisierungspotenzial: Moderne SIEM-Lösungen bieten oft Schnittstellen zu SOAR-Plattformen (Security Orchestration, Automation and Response), um Reaktionsprozesse weiter zu beschleunigen.

- Benutzerfreundlichkeit: Ein intuitives Dashboard und verständliche Analysewerkzeuge sind entscheidend, damit Ihr Team die Lösung auch im stressigen Alltag effektiv nutzen kann.

Fazit: Das SIEM als Fundament Ihrer Cyber-Resilienz

Ein SIEM-System ist heute kein Luxus mehr, sondern eine strategische Notwendigkeit für Unternehmen jeder Größe. Es ist das Fundament, das es Ihnen ermöglicht, die wachsende Flut an Sicherheitsdaten zu beherrschen und proaktiv zu agieren, anstatt nur zu reagieren. Ein SIEM befähigt Sie, Bedrohungen frühzeitig zu erkennen, fundiert zu reagieren und Ihre Organisation nachhaltig zu schützen.

Häufig gestellte Fragen

Was ist der Unterschied zwischen SIEM und einer Firewall?

Eine Firewall ist eine Kontrollinstanz, die den Netzwerkverkehr filtert und blockiert. Ein SIEM hingegen ist eine Analyseplattform, die die Protokolle der Firewall und vieler anderer Systeme sammelt und auswertet, um ein Gesamtbild der Sicherheitslage zu erstellen.

Ist ein SIEM-System nur für große Unternehmen geeignet?

Nein, längst nicht mehr. Mit dem Aufkommen von Cloud-basierten SIEM-as-a-Service-Modellen und Managed Services (MDR/SOCaaS) ist die Technologie auch für kleine und mittelständische Unternehmen zugänglich und bezahlbar geworden.

Wie aufwendig ist die Implementierung eines SIEM?

Der Aufwand hängt von der Größe und Komplexität Ihrer IT-Landschaft ab. Eine sorgfältige Planung ist entscheidend, um festzulegen, welche Datenquellen angebunden und welche Anwendungsfälle (Use Cases) abgebildet werden sollen. Die Zusammenarbeit mit erfahrenen Experten kann den Prozess erheblich vereinfachen.

Kann ein SIEM-System Angriffe automatisch blockieren?

Ein klassisches SIEM ist primär ein Analyse- und Alarmsystem. Die automatische Blockade von Angriffen wird typischerweise durch die Integration mit einer SOAR-Plattform oder anderen aktiven Abwehrmaßnahmen realisiert, die auf die Alarme des SIEM reagieren.