Stellen Sie sich vor, es ist Montagmorgen. Anstatt in die Wochenplanung zu starten, starren Sie auf Bildschirme voller Erpresserbotschaften. Systeme sind lahmgelegt, Kundendaten potenziell gestohlen, und das Telefon klingelt ununterbrochen. Panik breitet sich aus. Genau in diesem Moment entscheidet sich, ob Ihr Unternehmen den Angriff übersteht oder im Chaos versinkt. Der entscheidende Faktor ist keine neue Software, sondern ein vorbereiteter, durchdachter Incident Response Plan (IRP).

Ein solcher Plan ist weit mehr als ein Dokument für Auditoren. Er ist das strategische Drehbuch, das Ihrem Team die nötige Struktur und Handlungsfähigkeit gibt, um einen Sicherheitsvorfall koordiniert, effizient und mit minimalem Schaden zu bewältigen. Ohne ihn agieren Sie im Blindflug – ein Risiko, das sich heute kein Unternehmen mehr leisten kann.

[ads_custom_box title=“Auf einen Blick“ color_border=“#000000″] * Ein Incident Response Plan (IRP) ist ein strukturierter Leitfaden für die Reaktion auf Sicherheitsvorfälle wie Cyberangriffe oder Datenlecks.* Das Hauptziel ist es, Schäden zu minimieren, die Wiederherstellung zu beschleunigen und finanzielle sowie rufschädigende Verluste zu begrenzen.

* Der Plan definiert klare Rollen, Verantwortlichkeiten und Kommunikationswege für den Ernstfall.

* Ein IRP ist ein lebendiges Dokument, das durch regelmäßige Tests und Anpassungen seine Wirksamkeit behält.

[/ads_custom_box]

Was genau ist ein Incident Response Plan?

Ein Incident Response Plan ist ein formal dokumentiertes Set von Anweisungen, das einer Organisation hilft, auf Sicherheitsvorfälle zu reagieren und diese zu managen. Er beschreibt detailliert, wie Sicherheitsverletzungen erkannt, eingedämmt und behoben werden. Im Kern beantwortet der Plan die Frage: „Was tun wir, wenn das Unvermeidliche passiert?“

Dabei geht es nicht nur um technische Schritte. Ein umfassender IRP berücksichtigt auch die Kommunikation mit Stakeholdern, rechtliche Verpflichtungen und die Analyse nach dem Vorfall, um zukünftige Angriffe zu verhindern. Er ist die Grundlage für eine disziplinierte und effektive Incident Response.

Warum ein fehlender Plan ein existenzielles Risiko darstellt

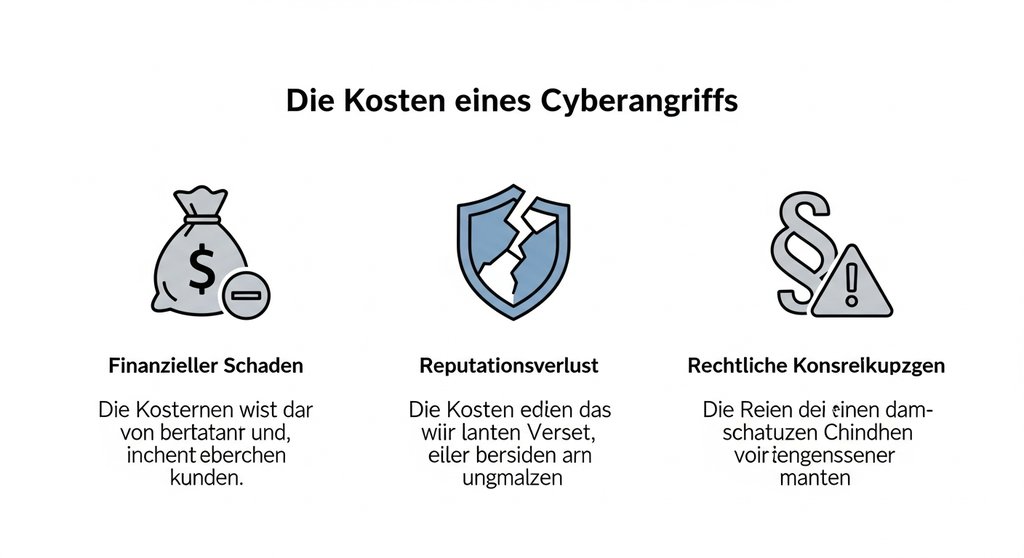

Die Weigerung, sich auf einen Sicherheitsvorfall vorzubereiten, ist keine Sparmaßnahme, sondern eine Wette gegen die Statistik. Die Folgen eines unkoordinierten Vorgehens sind verheerend und manifestieren sich auf mehreren Ebenen:

- Finanzieller Ruin: Die Kosten explodieren durch längere Ausfallzeiten, teure Ad-hoc-Beauftragung von Experten und potenzielle Bußgelder, etwa im Rahmen der DSGVO.

- Reputationsschaden: Nichts zerstört Kundenvertrauen schneller als der Eindruck von Kontrollverlust. Ein unprofessionelles Krisenmanagement bleibt lange im Gedächtnis und schadet Ihrer Marke nachhaltig.

- Rechtliche Konsequenzen: Vorschriften wie die DSGVO fordern nicht nur den Schutz von Daten, sondern auch etablierte Prozesse zur Meldung von Vorfällen. Ein fehlender Plan kann hier als grobe Fahrlässigkeit ausgelegt werden.

Aus meiner Sicht ist der Kontrollverlust der entscheidende Hebel, der alle anderen negativen Effekte verstärkt. Ein Team, das im Chaos improvisieren muss, trifft schlechtere Entscheidungen, was die Ausfallzeit verlängert und die Kosten in die Höhe treibt. Ein Plan gibt die Kontrolle zurück.

Die 6 Kernphasen eines effektiven Incident Response Plans

Ein bewährter IRP orientiert sich typischerweise am Framework des National Institute of Standards and Technology (NIST). Diese Struktur stellt sicher, dass alle kritischen Aspekte der Vorfallsbewältigung abgedeckt sind. Die Incident Response Phasen sind das Rückgrat jedes guten Plans.

1. Vorbereitung (Preparation)

Dies ist die entscheidende Phase, die vor jedem Vorfall stattfindet. Sie umfasst die Erstellung und Pflege des Plans, die Schulung des Teams und die Bereitstellung der notwendigen Werkzeuge. Eine gute Vorbereitung ist die halbe Miete.

2. Identifikation (Identification)

Wie stellen Sie fest, dass ein Angriff stattfindet? Diese Phase definiert die Prozesse zur Überwachung von Systemen und zur Analyse von Anomalien. Klare Indicators of Compromise (IoCs) sind hierbei unerlässlich, um Fehlalarme von echten Bedrohungen zu unterscheiden.

3. Eindämmung (Containment)

Sobald ein Vorfall bestätigt ist, muss seine Ausbreitung sofort gestoppt werden. Die richtigen Containment-Strategien, wie das Isolieren betroffener Systeme vom Netzwerk, verhindern, dass aus einem kleinen Feuer ein Flächenbrand wird.

4. Beseitigung (Eradication)

In dieser Phase wird die Ursache des Angriffs vollständig aus den Systemen entfernt. Das bedeutet, die Malware zu eliminieren, kompromittierte Konten zu schließen und Sicherheitslücken zu patchen. Dies ist ein entscheidender Schritt vor der Wiederherstellung.

5. Wiederherstellung (Recovery)

Hier werden die betroffenen Systeme sicher wieder in den Normalbetrieb überführt. Das Ziel ist es, den Geschäftsbetrieb so schnell wie möglich wieder aufzunehmen, ohne die Sicherheit zu gefährden. Die Phase von Eradication und Recovery muss sorgfältig geplant sein.

6. Lessons Learned (Post-Mortem)

Nach dem Vorfall ist vor dem Vorfall. In einer abschließenden Analyse wird der gesamte Prozess bewertet: Was lief gut? Was hätte besser laufen können? Die Erkenntnisse aus diesem Incident Post-Mortem fließen direkt in die Verbesserung des IRP ein.

In 5 Schritten zum praxistauglichen Incident Response Plan

Die Erstellung eines IRP ist kein Hexenwerk, erfordert aber eine strukturierte Vorgehensweise. Meiner Erfahrung nach scheitern Pläne nicht an der technischen Komplexität, sondern an unklaren Zuständigkeiten und mangelnder Praxistauglichkeit.

Schritt 1: Verantwortlichkeiten klären & Team aufbauen

Bestimmen Sie, wer im Ernstfall den Hut aufhat. Ein dediziertes Incident Response Team (oft auch als CSIRT bezeichnet) mit klaren Rollen (Leitung, technische Analyse, Kommunikation, Recht) ist die Grundlage. Der Prozess, ein CSIRT aufzubauen, sollte strategisch angegangen werden.

Schritt 2: Kritische Systeme und Daten identifizieren

Sie können nicht alles gleichzeitig schützen. Erstellen Sie eine Prioritätenliste Ihrer Kronjuwelen: Welche Systeme, Anwendungen und Daten sind für Ihren Geschäftsbetrieb absolut unverzichtbar? Der Schutz dieser Assets hat oberste Priorität.

Schritt 3: Kommunikationswege definieren

Wer informiert wann wen? Legen Sie fest, wie die interne Kommunikation (IT, Management, Rechtsabteilung) und die externe Kommunikation (Kunden, Presse, Behörden) abläuft. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) empfiehlt in seinem Standard zur Notfallbewältigung ebenfalls klare Prozesse.

Schritt 4: Den Plan testen und üben

Ein ungetesteter Plan ist nur ein Stück Papier. In der Praxis hat sich immer wieder gezeigt, dass erst durch regelmäßige Übungen (Tabletop-Szenarien, Simulationen) Schwachstellen im Plan aufgedeckt werden. Nur so wird der Plan zur gelebten Realität im Team.

Schritt 5: Den Plan aktuell halten

Ihre IT-Infrastruktur und die Bedrohungslandschaft ändern sich ständig. Aktualisieren Sie Ihren IRP daher mindestens einmal jährlich oder immer dann, wenn sich wesentliche Rahmenbedingungen (z. B. neue Systeme, personelle Wechsel im Team) ändern.

Fazit: Vom Dokument zur zweiten Natur

Ein Incident Response Plan ist kein bürokratisches Übel, sondern eine Überlebensstrategie in der digitalen Welt. Er verwandelt die chaotische Panik eines Angriffs in einen strukturierten, beherrschbaren Prozess. Betrachten Sie Ihren IRP nicht als fertiges Dokument, sondern als lebendiges System, das trainiert werden muss. Denn am Ende ist er Ihre Strategie, Ihre Versicherung und Ihr entscheidender Wettbewerbsvorteil, wenn es darauf ankommt.

Häufig gestellte Fragen

Was ist der Unterschied zwischen einem Incident Response Plan und einem Disaster Recovery Plan?

Ein IRP konzentriert sich auf die Bewältigung von Sicherheitsvorfällen wie Cyberangriffen. Ein Disaster Recovery Plan (DRP) ist breiter gefasst und befasst sich mit der Wiederherstellung der IT-Infrastruktur nach jeder Art von Katastrophe, sei es Feuer, Überschwemmung oder ein schwerer Systemausfall.

Wie oft sollte ein IRP getestet werden?

Ich empfehle an dieser Stelle meistens, mindestens einmal jährlich einen umfassenden Test durchzuführen. Kleinere Tabletop-Übungen für spezifische Szenarien können und sollten quartalsweise stattfinden, um das Team schlagkräftig zu halten.

Wer sollte im Incident Response Team sein?

Ein Kernteam sollte aus Vertretern der IT-Sicherheit, des Managements, der Rechtsabteilung und der Unternehmenskommunikation bestehen. Je nach Vorfall können weitere Spezialisten, zum Beispiel aus der digitalen Forensik, hinzugezogen werden.

Was sind die häufigsten Fehler bei einem IRP?

Die häufigsten Fehler sind unklare Zuständigkeiten, fehlende Tests und die Vernachlässigung der internen und externen Kommunikation. Ein Plan, den niemand kennt oder der nie geübt wurde, ist im Ernstfall wertlos.

Ist ein Incident Response Plan gesetzlich vorgeschrieben?

Für viele Branchen und Unternehmen, insbesondere Betreiber kritischer Infrastrukturen oder solche, die große Mengen personenbezogener Daten verarbeiten (DSGVO), ist ein etablierter Prozess zur Meldung und Handhabung von Vorfällen de facto Pflicht.

Welche Rolle spielen Tools im Incident Response?

Spezialisierte Incident Response Tools, wie SIEM-Systeme oder SOAR-Plattformen, sind entscheidend für die schnelle Identifikation und Reaktion. Sie automatisieren Prozesse und liefern dem Team die notwendigen Daten für fundierte Entscheidungen.