Stellen Sie sich vor, ein Einbrecher ist bereits in Ihrem Haus. Er bewegt sich leise, umgeht die Alarmanlagen und hat nur ein Ziel: so lange wie möglich unentdeckt zu bleiben, um Ihre wertvollsten Besitztümer zu stehlen. In der Welt der Cybersicherheit ist dieses Szenario längst Realität. Traditionelle Sicherheitsmaßnahmen sind oft reaktiv – sie schlagen erst an, wenn bereits etwas passiert ist. Doch was ist mit den Angreifern, die diese Systeme gezielt umgehen? Hier kommt Threat Hunting ins Spiel.

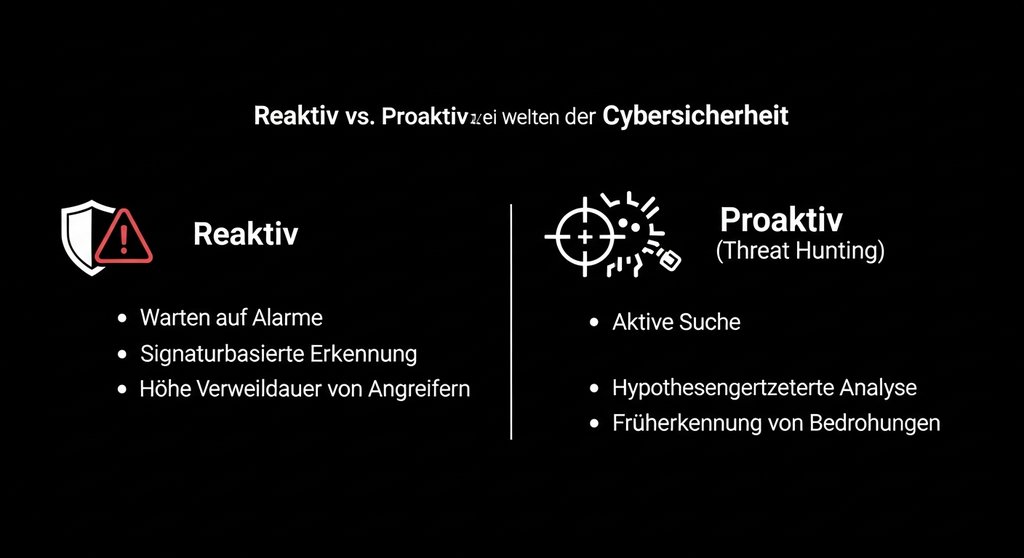

Threat Hunting ist der Paradigmenwechsel von einer passiven Verteidigungshaltung hin zu einer proaktiven Jagd nach Bedrohungen. Anstatt darauf zu warten, dass ein Alarm ausgelöst wird, suchen Sicherheitsexperten aktiv und hypothesengestützt nach Anzeichen für böswillige Aktivitäten, die von automatisierten Systemen übersehen werden. Es ist die Kunst, den Angreifer zu finden, bevor er sein Ziel erreicht.

[ads_custom_box title=“Auf einen Blick“ color_border=“#000000″]- Proaktiver Ansatz: Threat Hunting ist die aktive Suche nach verborgenen Bedrohungen in Ihrem Netzwerk, anstatt auf Alarme zu warten.

- Hypothesengesteuert: Die Suche basiert auf fundierten Annahmen über mögliche Angriffsvektoren und -techniken.

- Menschliche Expertise: Es ist ein prozess, der die Fähigkeiten erfahrener Analysten mit leistungsstarken Tools kombiniert.

- Ziel: Das primäre Ziel ist die Reduzierung der Verweildauer von Angreifern und die Stärkung der gesamten Sicherheitsarchitektur.

Was genau ist Threat Hunting? Eine Definition

Threat Hunting ist ein proaktiver Cybersecurity-Prozess zur Identifizierung und Isolierung fortgeschrittener, persistenter Bedrohungen (Advanced Persistent Threats, APTs), die bestehende Sicherheitslösungen umgangen haben. Im Kern geht es darum, von der Annahme auszugehen, dass Angreifer bereits im Netzwerk aktiv sind („Assume Breach“-Mentalität). Analysten, sogenannte Threat Hunter, durchsuchen systematisch Datensätze wie Logs, Netzwerkverkehr und Endpunktdaten, um anomale Muster und verdächtige Aktivitäten aufzuspüren.

Im Gegensatz zur traditionellen Überwachung, die sich auf bekannte Signaturen und Regeln stützt, ist Threat Hunting eine offene und kreative Untersuchung. Es ist die menschliche Intelligenz, die den entscheidenden Unterschied macht, indem sie Verhaltensweisen erkennt, die für eine Maschine normal erscheinen, für einen Experten aber auf einen Angriff hindeuten.

Der Threat Hunting-Prozess: In 3 Schritten zur Bedrohungsjagd

Effektives Threat Hunting folgt einem strukturierten Prozess, der sich typischerweise in drei Phasen gliedert. Meiner Erfahrung nach ist der größte Denkfehler vieler Unternehmen, Sicherheit als reinen Abwehrmechanismus zu sehen. Echte Resilienz entsteht aber erst, wenn man selbst in die Offensive geht und die Jägerrolle einnimmt.

1. Hypothesenbildung

Jede Jagd beginnt mit einer Hypothese. Dies ist eine fundierte Annahme darüber, wie ein Angreifer vorgehen könnte. Eine solche Hypothese könnte lauten: „Ein Angreifer nutzt legitime Windows-Tools wie PowerShell, um sich unbemerkt im Netzwerk auszubreiten.“ Diese Hypothesen entstehen nicht im luftleeren Raum, sondern basieren auf:

- Aktueller Threat Intelligence: Berichte über neue Malware oder Taktiken von Hackergruppen.

- Frameworks wie MITRE ATT&CK®: Eine Wissensdatenbank über die Taktiken, Techniken und Prozeduren (TTPs) von Angreifern.

- Analyse vergangener Vorfälle: Erkenntnisse aus früheren Sicherheitsvorfällen im eigenen Unternehmen.

- Verdächtige Anomalien: Beobachtungen, die zwar keinen Alarm auslösen, aber dennoch ungewöhnlich sind.

Die Hypothese gibt der Suche eine klare Richtung und definiert, nach welchen spezifischen [Indicators of Compromise](https://cyber-vektor.de/cyber-defense/indicators-of-compromise) (IoCs) oder Verhaltensmustern (Indicators of Attack, IoAs) gesucht werden soll.

2. Untersuchung (Investigation)

Mit einer klaren Hypothese beginnt die eigentliche Untersuchung. Analysten nutzen eine Vielzahl von Werkzeugen, um die relevanten Daten zu durchsuchen. In der Praxis hat sich immer wieder gezeigt, dass der Erfolg einer Jagd direkt von der Qualität und Vollständigkeit der verfügbaren Log-Daten abhängt. Ohne eine lückenlose Datengrundlage ist selbst der beste Hunter blind.

Zentrale Werkzeuge für diese Phase sind oft leistungsstarke [SIEM-Systeme](https://cyber-vektor.de/cyber-defense/siem-systeme) (Security Information and Event Management) und EDR-Lösungen (Endpoint Detection and Response). Sie ermöglichen es, riesige Datenmengen aus verschiedenen Quellen zu korrelieren und gezielt nach den in der Hypothese definierten Mustern zu suchen. Hierbei werden Techniken der [digitalen Forensik](https://cyber-vektor.de/cyber-defense/digitale-forensik) und der [Malware-Analyse](https://cyber-vektor.de/cyber-defense/malware-analyse) angewendet, um Spuren zu sichern und zu interpretieren.

3. Aufdeckung & Reaktion

Wird die Hypothese bestätigt und eine Bedrohung aufgedeckt, ist schnelles Handeln gefragt. Die gewonnenen Erkenntnisse werden sofort genutzt, um den offiziellen [Incident Response](https://cyber-vektor.de/cyber-defense/incident-response) Prozess zu starten. Das Ziel ist es, den Angreifer einzudämmen, zu entfernen und den verursachten Schaden zu beheben.

Doch die Arbeit endet hier nicht. Jede erfolgreiche Jagd liefert wertvolle Informationen, die in einen Feedback-Loop einfließen. Die neuen Erkenntnisse über die Vorgehensweise des Angreifers werden genutzt, um die automatisierten Abwehrmechanismen zu verbessern, neue Erkennungsregeln zu erstellen und die Sicherheitsstrategie insgesamt zu schärfen. Aus meiner Sicht ist der größte, oft übersehene Vorteil von Threat Hunting die massive Verbesserung der gesamten Verteidigungsarchitektur durch diesen kontinuierlichen Lernprozess.

Der Nutzen von Threat Hunting für Ihr Unternehmen

Die Implementierung eines Threat-Hunting-Programms ist eine Investition, die sich auf mehreren Ebenen auszahlt. Der offensichtlichste Vorteil ist die drastische Reduzierung der Angreifer-Verweildauer (Dwell Time) – die kritische Zeitspanne zwischen der ersten Kompromittierung und der Entdeckung.

Die durchschnittliche Verweildauer von Angreifern in Unternehmensnetzwerken ist alarmierend hoch, wie der aktuelle Lagebericht des BSI zur IT-Sicherheit immer wieder aufzeigt. Jede Verkürzung dieser Zeitspanne minimiert das Risiko von Datendiebstahl, Sabotage und finanziellen Verlusten. Weitere Vorteile sind:

- Verbesserte Sichtbarkeit: Sie decken Schwachstellen und Konfigurationsfehler in Ihrer IT-Infrastruktur auf, bevor Angreifer sie ausnutzen können.

- Effektivere Abwehr: Die Erkenntnisse aus der Jagd fließen direkt in die Optimierung Ihrer Firewalls, SIEM-Regeln und EDR-Systeme ein.

- Gesteigerte Team-Kompetenz: Ihre Sicherheitsexperten entwickeln ein tiefes Verständnis für reale Angriffsmethoden und schärfen ihre analytischen Fähigkeiten.

- Proaktiver Schutz: Sie wechseln von einer reaktiven „Feuerwehr“-Mentalität zu einer vorausschauenden und kontrollierten Sicherheitsstrategie.

Fazit: Werden Sie vom Gejagten zum Jäger

In der heutigen Bedrohungslandschaft ist es keine Frage mehr, ob Sie angegriffen werden, sondern wann. Threat Hunting gibt Ihnen die Möglichkeit, die Initiative zu ergreifen. Es ist nicht nur eine technische Disziplin, sondern eine strategische Denkweise: Seien Sie proaktiv, hypothesengesteuert und unermüdlich in Ihrem Bestreben, Ihr Unternehmen zu schützen. Indem Sie aktiv nach verborgenen Gegnern suchen, verwandeln Sie Ihr Sicherheitsnetzwerk von einer passiven Festung in ein aktives Jagdrevier.

Häufig gestellte Fragen

Ersetzt Threat Hunting meine Firewall oder mein Antivirenprogramm?

Nein, Threat Hunting ersetzt keine grundlegenden Sicherheitsmaßnahmen. Es ist eine ergänzende Disziplin, die darauf aufbaut und Bedrohungen aufspürt, die diese ersten Verteidigungslinien bereits überwunden haben.

Ist Threat Hunting nur etwas für große Konzerne?

Nein, auch kleine und mittlere Unternehmen (KMU) sind attraktive Ziele. Während große Konzerne oft eigene Teams haben, können KMU durch spezialisierte Managed Security Service Provider (MSSPs) von Threat Hunting profitieren.

Wie oft sollte man eine Bedrohungssuche durchführen?

Im Idealfall ist Threat Hunting ein kontinuierlicher Prozess. Die Frequenz hängt jedoch von den verfügbaren Ressourcen und der individuellen Risikolage des Unternehmens ab. Wichtig ist die Regelmäßigkeit.

Was ist der Unterschied zwischen Threat Hunting und einem Penetration Test?

Ein Penetration Test simuliert einen Angriff von außen, um Schwachstellen zu finden. Threat Hunting hingegen geht davon aus, dass bereits ein Angreifer im Inneren ist, und sucht nach dessen Spuren.

Welche Fähigkeiten benötigt ein Threat Hunter?

Ein guter Threat Hunter kombiniert tiefes technisches Wissen über Netzwerke und Systeme mit einem kreativen, analytischen Verstand und Kenntnissen über die Vorgehensweisen von Angreifern. Neugier und Hartnäckigkeit sind entscheidende persönliche Eigenschaften.