Ein Angreifer dringt in Ihr Netzwerk ein. Er bewegt sich leise, unbemerkt und bereitet seinen eigentlichen Schlag vor – sei es Datendiebstahl, Sabotage oder Ransomware. Sie ahnen nichts, bis es zu spät ist. Doch was wäre, wenn der Angreifer winzige, aber verräterische Spuren hinterlässt? Genau das sind Indicators of Compromise (IoCs): die digitalen Brotkrumen, die Sie direkt zu einer aktiven Bedrohung führen.

Diese Indikatoren zu verstehen und zu nutzen, ist kein optionales Extra mehr, sondern ein fundamentaler Baustein einer jeden robusten Cyber-Sicherheitsstrategie. Sie ermöglichen es Ihnen, von einer passiven Verteidigung zu einer aktiven Jagd überzugehen und Bedrohungen zu neutralisieren, bevor sie katastrophalen Schaden anrichten.

[ads_custom_box title=“Auf einen Blick“ color_border=“#000000″] * Definition: Indicators of Compromise (IoCs) sind forensische Daten und Beweise, die auf einen potenziellen oder bereits erfolgten Sicherheitsvorfall in einem Netzwerk oder System hindeuten.* Zweck: Sie dienen der schnellen Erkennung, Untersuchung und Eindämmung von Cyberangriffen.

* Beispiele: Ungewöhnlicher Netzwerkverkehr, verdächtige Anmeldeaktivitäten oder unbekannte Dateien sind typische IoCs.

* Bedeutung: Die systematische Überwachung von IoCs ist entscheidend, um die Verweildauer von Angreifern zu verkürzen und Schäden zu minimieren.

[/ads_custom_box]

Was genau sind Indicators of Compromise (IoCs)?

Ein Indicator of Compromise (IoC) ist ein Beweisstück, das mit hoher Wahrscheinlichkeit auf eine Kompromittierung der IT-Sicherheit hindeutet. Man kann sie sich als die digitalen Fingerabdrücke vorstellen, die ein Einbrecher am Tatort hinterlässt. Während der Einbrecher versucht, unentdeckt zu bleiben, hinterlässt er unweigerlich Spuren – ein aufgebrochenes Schloss, Fußabdrücke oder ein verschobenes Objekt. In der digitalen Welt sind diese Spuren eben IoCs.

Sie sind reaktiver Natur, das heißt, sie beschreiben eine Aktion, die bereits stattgefunden hat. Dies unterscheidet sie von Indicators of Attack (IoAs), die sich auf die laufenden Aktionen eines Angreifers konzentrieren. Ein IoC ist der Beweis, dass etwas passiert ist, und bildet den Ausgangspunkt für eine gezielte Untersuchung im Rahmen des Incident Response.

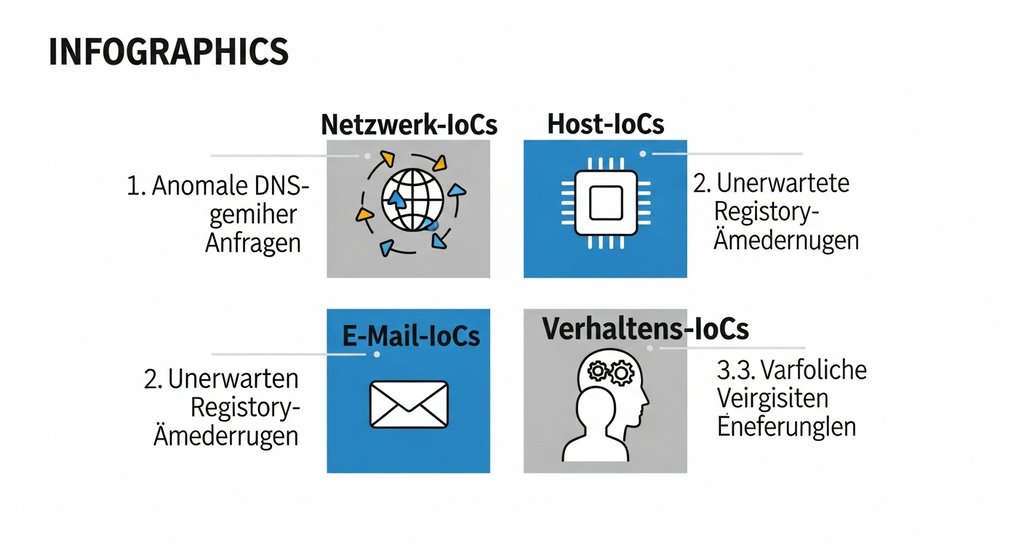

Die wichtigsten Kategorien von IoCs

IoCs können in verschiedenen Formen auftreten. Eine strukturierte Herangehensweise hilft dabei, sie systematisch zu erfassen und zu bewerten. Die gängigsten Kategorien umfassen:

Netzwerkbasierte IoCs

Diese Indikatoren beziehen sich auf den Datenverkehr innerhalb und außerhalb Ihres Netzwerks. Sie sind oft die ersten Anzeichen für eine Kompromittierung.

- Ungewöhnlicher ausgehender Datenverkehr: Plötzliche, große Datenmengen, die Ihr Netzwerk verlassen, können auf Datenexfiltration hindeuten.

- Verbindungen zu bekannten schädlichen IPs: Kommunikation mit Servern, die als Command-and-Control-Infrastruktur (C2) bekannt sind.

- Anormale DNS-Anfragen: Anfragen zu unbekannten oder verdächtig langen Domainnamen.

- Geografisch untypische Verbindungen: Ein Login aus einem Land, in dem Ihr Unternehmen nicht tätig ist, mitten in der Nacht.

Meiner Erfahrung nach sind gerade anomale DNS-Anfragen ein oft übersehener, aber extrem verräterischer Indikator. Viele Malware-Typen nutzen spezielle Algorithmen zur Generierung von Domains (DGAs), um ihre C2-Server zu finden. Das erzeugt ein Rauschen im DNS-Traffic, das für geschulte Augen sofort heraussticht.

Hostbasierte IoCs

Diese Spuren finden sich direkt auf den Endgeräten wie Laptops, Servern oder Workstations. Sie zeigen direkte Manipulationen am System an.

- Unbekannte Dateien oder Prozesse: Auffällige Dateinamen (z. B. `svchost.exe` im falschen Verzeichnis) oder Prozesse, die ungewöhnlich viel CPU-Leistung beanspruchen.

- Unerklärliche Änderungen in der Registry: Hinzugefügte oder geänderte Registry-Schlüssel, die auf Persistenzmechanismen von Malware hindeuten.

- Verdächtige Log-Einträge: Mehrfache fehlgeschlagene Anmeldeversuche gefolgt von einem erfolgreichen Login.

E-Mail-basierte IoCs

Da E-Mails nach wie vor das Einfallstor Nummer eins für viele Angriffe sind, ist die Analyse von E-Mail-Metadaten und -Inhalten unerlässlich.

- Verdächtige Absenderadressen: E-Mails, die scheinbar von Kollegen stammen, aber von externen Adressen gesendet werden.

- Anhänge mit doppelten Dateiendungen: Dateien wie `Rechnung.pdf.exe`.

- Links zu nicht vertrauenswürdigen Domains: Phishing-Versuche, die Benutzer auf gefälschte Anmeldeseiten leiten.

Warum sind IoCs für Ihre Cyber-Sicherheit unverzichtbar?

Das Sammeln und Analysieren von IoCs ist kein Selbstzweck. Es ist ein kritischer Prozess, der handfeste Vorteile für die Sicherheit Ihres Unternehmens bietet und die Grundlage für einen robusten Incident-Response-Plan bildet.

Der entscheidende Vorteil liegt in der Früherkennung von Bedrohungen. Je schneller Sie eine Kompromittierung feststellen, desto geringer ist der potenzielle Schaden. IoCs versetzen Sie in die Lage, einen laufenden Angriff zu unterbrechen, bevor sensible Daten gestohlen oder Systeme verschlüsselt werden. Sie sind somit ein unverzichtbares Instrument, um die Verweildauer (Dwell Time) von Angreifern in Ihrem Netzwerk drastisch zu reduzieren.

Zudem liefern IoCs wertvolle Startpunkte für die forensische Untersuchung. Ein einzelner Indikator kann Analysten dabei helfen, den Angriffsverlauf zu rekonstruieren, betroffene Systeme zu identifizieren und die Sicherheitslücken zu schließen, die den Angriff erst ermöglicht haben. In der Praxis hat sich immer wieder gezeigt, dass die reine Menge an IoCs ohne Kontext wertlos ist. Der entscheidende Hebel ist die Korrelation der Daten in SIEM-Systemen, um echte Bedrohungsmuster zu erkennen.

Wie Sie IoCs effektiv nutzen: Ein praktischer Leitfaden

Die bloße Kenntnis von IoCs reicht nicht aus. Sie benötigen einen systematischen Prozess, um diese Informationen zu sammeln, zu analysieren und darauf zu reagieren. Die Bedrohungslage ist dynamisch, wie auch der Lagebericht des Bundesamts für Sicherheit in der Informationstechnik (BSI) regelmäßig aufzeigt, was eine kontinuierliche Anpassung erfordert.

Schritt 1: IoC-Quellen identifizieren und sammeln

IoCs stammen aus verschiedenen Quellen. Dazu gehören interne Protokolldaten (Firewall, DNS, Endgeräte) sowie externe Feeds. Es gibt zahlreiche Open-Source-Projekte (z. B. MISP) und kommerzielle Anbieter, die aktuelle IoC-Listen bereitstellen. Die Kunst besteht darin, die für Ihr Unternehmen relevanten Quellen auszuwählen.

Schritt 2: IoCs analysieren und validieren

Nicht jeder gemeldete IoC bedeutet eine aktive Bedrohung in Ihrem Netzwerk. Falsch-positive Ergebnisse sind häufig. Daher ist eine sorgfältige Validierung unerlässlich. Hierbei werden die gefundenen Indikatoren mit internen Daten korreliert, um ihre Relevanz zu bestätigen. Dieser Schritt ist oft Teil einer umfassenden digitalen Forensik.

Schritt 3: Prozesse automatisieren

Die manuelle Suche nach IoCs ist in modernen IT-Umgebungen nicht skalierbar. Der Einsatz von spezialisierten Werkzeugen ist daher unumgänglich. Technologien wie Security Orchestration, Automation and Response (SOAR-Plattformen) können den Prozess der IoC-Überprüfung und der ersten Reaktion darauf erheblich beschleunigen.

Die Grenzen von IoCs und der Blick nach vorn

Obwohl IoCs essenziell sind, haben sie eine wesentliche Schwäche: Sie sind reaktiv. Sie beschreiben Bedrohungen, die bereits bekannt sind. Hochentwickelte Angreifer ändern ständig ihre Werkzeuge und Infrastrukturen, um der Entdeckung durch bekannte IoCs zu entgehen. Eine reine Fokussierung auf IoCs gleicht daher dem Blick in den Rückspiegel.

Aus meiner Sicht ist es ein Fehler, sich allein auf IoCs zu verlassen. Sie sind ein essenzielles Puzzleteil, aber die proaktive Jagd nach Anomalien und verdächtigen Verhaltensmustern – das sogenannte Threat Hunting – ist der nächste logische Schritt zur Reife Ihrer Cyberabwehr. Hier suchen Analysten aktiv nach dem Unbekannten, anstatt nur auf bekannte Indikatoren zu reagieren.

Fazit: Vom reaktiven Beweis zur proaktiven Intelligenz

Indicators of Compromise sind weit mehr als nur technische Artefakte. Sie sind die entscheidenden Hinweise, die es Ihnen ermöglichen, Cyberangriffe frühzeitig zu erkennen, den Schaden zu begrenzen und Ihre Abwehrmaßnahmen gezielt zu verstärken. Sie bilden das Fundament jeder soliden Incident-Response-Strategie.

Die effektive Nutzung von IoCs erfordert jedoch einen strukturierten Prozess: Sammeln, analysieren und automatisiert reagieren. Nur so verwandeln Sie eine Flut von Daten in handlungsrelevante Intelligenz und bleiben Angreifern einen Schritt voraus, anstatt nur ihre Spuren zu beseitigen.

Häufig gestellte Fragen

Was ist der Unterschied zwischen IoC und IoA?

Ein IoC (Indicator of Compromise) ist ein reaktiver Beweis, der zeigt, dass ein Angriff stattgefunden hat (z.B. eine schädliche Datei). Ein IoA (Indicator of Attack) ist proaktiv und beschreibt, wie ein Angriff gerade abläuft (z.B. ein Prozess, der versucht, Anmeldedaten auszulesen).

Woher bekomme ich IoC-Daten?

IoC-Daten können aus internen Quellen wie Log-Dateien von Firewalls und Systemen oder aus externen Quellen bezogen werden. Dazu zählen Open-Source-Threat-Intelligence-Plattformen (z.B. MISP) und kommerzielle Daten-Feeds von spezialisierten Sicherheitsanbietern.

Reicht Antivirensoftware nicht aus, um IoCs zu erkennen?

Traditionelle Antivirensoftware arbeitet oft signaturbasiert und erkennt nur bekannte Bedrohungen. Moderne Angriffe umgehen diese Schutzmechanismen jedoch häufig. IoC-Monitoring bietet eine viel breitere Überwachung, die auch Netzwerk- und Verhaltensanomalien einschließt.

Wie oft sollte ich nach IoCs suchen?

Die Suche nach IoCs sollte ein kontinuierlicher, idealerweise automatisierter Prozess sein. Bedrohungen können zu jeder Zeit auftreten, daher ist eine Echtzeit-Überwachung oder eine sehr regelmäßige Überprüfung (mehrfach täglich) mithilfe von Tools wie SIEM-Systemen der Standard.

Was ist ein falscher Positivbefund bei einem IoC?

Ein falscher Positivbefund (False Positive) tritt auf, wenn ein System eine Aktivität oder eine Datei fälschlicherweise als schädlich einstuft, obwohl sie legitim ist. Dies kann passieren, wenn ein IoC zu allgemein definiert ist und auch auf normale Systemprozesse zutrifft.