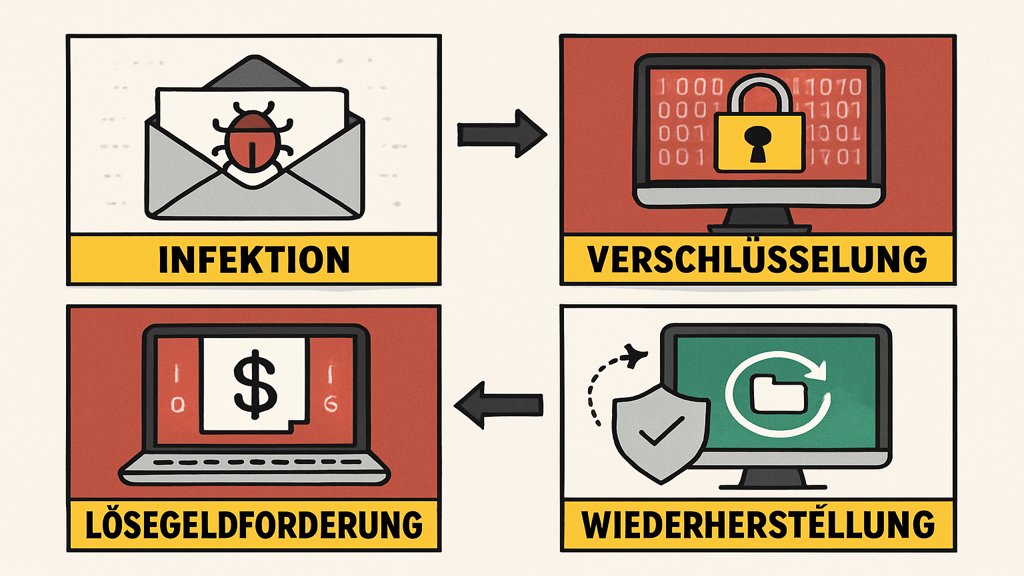

Ransomware ist eine immer größere Bedrohung in der digitalen Welt. Dabei handelt es sich um eine spezielle Art von Schadsoftware, die nach einer Infektion des Computersystems Daten verschlüsselt und anschließend ein Lösegeld verlangt, um den Zugriff darauf wiederherzustellen. Die Angreifer nutzen dabei Sicherheitslücken oder menschliche Fehler aus, um sich Zugang zu Systemen zu verschaffen. Dies macht Ransomware zu einer der gefährlichsten Formen von Cyberangriffen, da sie sowohl Privatpersonen als auch Unternehmen erheblichen Schaden zufügen kann.

Was ist Ransomware und wie funktioniert sie?

Ransomware ist eine Form von Malware (Schadsoftware), die darauf abzielt, die Kontrolle über ein System oder Daten zu erlangen. Nach der Infektion werden die Daten verschlüsselt, sodass der Nutzer keinen Zugriff mehr darauf hat. Die Angreifer fordern dann ein Lösegeld, meistens in Kryptowährungen wie Bitcoin, um die Entschlüsselungsschlüssel zur Verfügung zu stellen.

Die Funktionsweise basiert auf verschiedenen Mechanismen. Häufig wird Ransomware über schadhafte E-Mail-Anhänge, infizierte Links oder Sicherheitslücken in Software verbreitet. Sobald sie aktiviert ist, beginnt sie mit der Verschlüsselung der Dateien. Diese können ohne den entsprechenden Schlüssel, der im Besitz der Angreifer ist, nicht wiederhergestellt werden. Die Forderung nach Lösegeld wird oft mit einer Frist verbunden, um zusätzlichen Druck auf die Opfer auszuüben.

Wie läuft ein Ransomware-Angriff ab?

Phase 1: Infektion

Die erste Phase eines Ransomware-Angriffs ist die Infektion. Hierbei wird die Schadsoftware auf das Zielsystem übertragen. Dies kann auf verschiedene Arten geschehen:

- Phishing-E-Mails: Gefälschte Nachrichten, die den Nutzer dazu verleiten, auf einen schädlichen Link zu klicken oder einen infizierten Anhang zu öffnen.

- Drive-by-Downloads: Angreifer infizieren Websites, die beim Besuch automatisch Malware auf das System des Nutzers laden.

- Exploits: Sicherheitslücken in veralteter Software werden gezielt genutzt, um die Schadsoftware einzuschleusen.

Oft bemerkt das Opfer in dieser Phase nichts, da die Malware im Hintergrund aktiv ist.

Phase 2: Datenverschlüsselung

Nach der Infektion beginnt die Ransomware, die Dateien auf dem betroffenen System zu verschlüsseln. Dies betrifft häufig Dokumente, Bilder, Videos und andere wichtige Dateien. Die Verschlüsselung erfolgt mit einem starken Algorithmus, der ohne den passenden Entschlüsselungsschlüssel nicht zu knacken ist. Neben lokalen Dateien können auch vernetzte Speicher wie externe Festplatten oder Cloud-Speicher betroffen sein.

Während der Verschlüsselung könnte das System langsamer werden oder seltsame Aktivitäten zeigen. Oft wird dies jedoch erst bemerkt, wenn die Verschlüsselung bereits abgeschlossen ist.

Phase 3: Lösegeldforderung

Nachdem die Verschlüsselung abgeschlossen ist, erscheint eine Nachricht auf dem Bildschirm des Opfers. Diese informiert darüber, dass die Daten gesperrt wurden und nur gegen Zahlung eines Lösegeldes wiederhergestellt werden können. Die Forderung enthält häufig eine Anleitung, wie die Zahlung zu erfolgen hat, meist in Kryptowährungen, um die Anonymität der Angreifer zu wahren.

Die Angreifer setzen das Opfer unter Druck, indem sie eine Deadline für die Zahlung setzen. Wird diese nicht eingehalten, drohen sie, die Daten für immer unzugänglich zu machen oder sogar öffentlich zu veröffentlichen.

Best Practices für eine erfolgreiche Ransomware Recovery

Schritt 1: Sofortmaßnahmen nach einem Angriff

Nach einem Angriff ist schnelles und überlegtes Handeln entscheidend. Befolgen Sie diese Schritte:

- Trennen Sie das infizierte System vom Netzwerk, um eine Ausbreitung auf andere Geräte zu verhindern.

- Dokumentieren Sie den Angriff, einschließlich der Lösegeldforderung und aller verdächtigen Aktivitäten.

- Informieren Sie die zuständigen Behörden, wie die Polizei oder das Bundesamt für Sicherheit in der Informationstechnik (BSI).

- Greifen Sie nicht auf die betroffenen Dateien zu, um weitere Schäden zu vermeiden.

Es ist wichtig, in dieser Phase ruhig zu bleiben und keine voreiligen Entscheidungen zu treffen, wie beispielsweise die Lösegeldzahlung.

Schritt 2: Datenwiederherstellung aus Backups

Die effektivste Methode zur Wiederherstellung Ihrer Daten ist ein aktuelles und intaktes Backup. Wenn Sie regelmäßig Sicherungskopien Ihrer Dateien erstellen, können Sie diese auf einem sauberen System wiederherstellen. Gehen Sie dabei wie folgt vor:

- Überprüfen Sie das Backup auf Vollständigkeit und Aktualität.

- Bereinigen Sie das infizierte System, um sicherzustellen, dass keine Ransomware mehr aktiv ist.

- Stellen Sie die Daten aus dem Backup wieder her.

Ein Backup sollte idealerweise offline oder in einer sicheren Cloud-Lösung gespeichert sein, um vor Angriffen geschützt zu sein. Mehr dazu finden Sie in der Backup Strategie 3-2-1.

Schritt 3: Einsatz von Recovery-Tools

Wenn kein Backup verfügbar ist, können spezielle Recovery-Tools helfen. Diese Programme sind darauf ausgelegt, Ransomware zu analysieren und eventuell schwache Verschlüsselungen zu knacken. Einige Tools, wie von renommierten Sicherheitsexperten bereitgestellt, bieten Entschlüsselungsschlüssel für bekannte Ransomware-Typen an.

Beachten Sie jedoch, dass diese Tools nicht immer erfolgreich sind, insbesondere bei neueren oder komplexeren Ransomware-Varianten.

Die besten Tools für Ransomware Recovery

Es gibt verschiedene Tools, die bei der Wiederherstellung Ihrer Daten nach einem Ransomware-Angriff unterstützen können. Hier sind einige der besten:

- No More Ransom: Eine Initiative, die kostenlose Entschlüsselungstools für viele Ransomware-Typen bereitstellt.

- Malwarebytes: Erkennt und entfernt Ransomware und bietet Schutz vor zukünftigen Angriffen.

- Emsisoft Decryptor: Ein Tool, das speziell für die Entschlüsselung von Daten entwickelt wurde, die von bestimmten Ransomware-Typen betroffen sind.

- Kaspersky RakhniDecryptor: Hilft bei der Wiederherstellung von Daten, die durch bestimmte Ransomware-Varianten verschlüsselt wurden.

Diese Tools sollten immer von einer vertrauenswürdigen Quelle heruntergeladen werden, um zusätzliche Infektionen zu vermeiden.

Wie Sie zukünftige Ransomware-Angriffe vermeiden

Prävention ist der beste Schutz vor Ransomware. Mit diesen Maßnahmen können Sie das Risiko eines Angriffs erheblich reduzieren:

- Erstellen Sie regelmäßige Backups und bewahren Sie diese offline oder in einer sicheren Cloud auf.

- Halten Sie Ihre Software aktuell, um Sicherheitslücken zu schließen.

- Nutzen Sie eine zuverlässige Antiviren-Software, die speziell auf Ransomware-Schutz ausgerichtet ist.

- Schulen Sie sich und andere Nutzer, um Phishing-Angriffe zu erkennen. Erfahren Sie mehr darüber, wie Sie Phishing Mails erkennen.

- Beschränken Sie Zugriffsrechte auf wichtige Dateien und Systeme.

Ein umfassender Schutz erfordert sowohl technische Maßnahmen als auch ein Bewusstsein für potenzielle Gefahren. Indem Sie vorbeugend handeln, können Sie sich vor den schwerwiegenden Konsequenzen eines Ransomware-Angriffs schützen. Für weiterführende Informationen zum Schutz vor Ransomware besuchen Sie unsere Seite zum Ransomware Schutz.

FAQ zum Thema Ransomware recovery

Was ist Ransomware?

Ransomware ist eine Art von Schadsoftware, die Daten verschlüsselt und ein Lösegeld fordert, um den Zugriff wiederherzustellen.

Wie kann ich mich vor Ransomware schützen?

Regelmäßige Backups, aktuelle Sicherheitssoftware und Sensibilisierung der Mitarbeiter sind entscheidende Maßnahmen zum Schutz vor Ransomware.

Was sollte ich tun, wenn ich von Ransomware betroffen bin?

Trennen Sie das betroffene System sofort vom Netzwerk, kontaktieren Sie IT-Sicherheitsexperten und prüfen Sie die Möglichkeit der Datenwiederherstellung aus Backups.