Ransomware ist eine der größten Bedrohungen für Privatpersonen und Unternehmen in der digitalen Welt. Diese Art von Schadsoftware verschlüsselt wichtige Daten und fordert Lösegeld, um den Zugriff darauf wiederherzustellen. Solche Angriffe können verheerend sein – Datenverluste, Betriebsunterbrechungen und finanzielle Schäden sind nur einige der möglichen Konsequenzen. Umso wichtiger ist es, einen Plan zu haben, der gezielt auf solche Vorfälle reagiert: den Incident Response Plan.

Was ist ein Incident Response Plan und warum ist er wichtig?

Definition eines Incident Response Plans

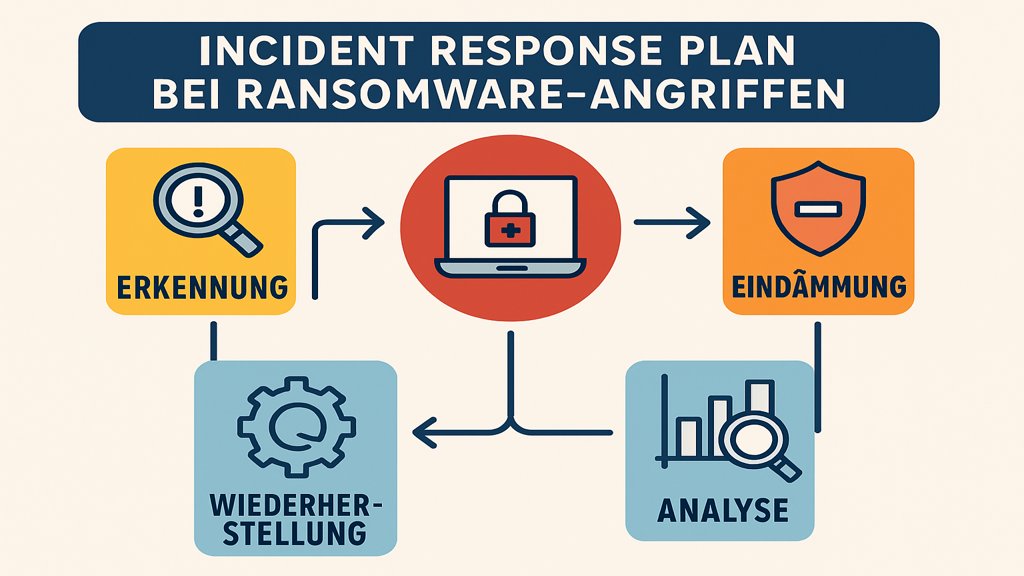

Ein Incident Response Plan (IRP) ist ein formalisierter Prozess, der beschreibt, wie ein Unternehmen auf Sicherheitsvorfälle reagiert. Ziel ist es, den Schaden durch Cyberangriffe wie Ransomware zu minimieren und den Betrieb so schnell wie möglich wiederherzustellen. Der Plan legt Verantwortlichkeiten, Kommunikationswege und konkrete Maßnahmen fest, die im Ernstfall ergriffen werden.

Die Rolle des Plans bei Ransomware-Angriffen

Bei einem Ransomware-Angriff ist schnelles und koordiniertes Handeln entscheidend. Ein Incident Response Plan gibt klare Anweisungen, wie der Angriff erkannt, eingedämmt und analysiert werden kann. Er minimiert nicht nur den Schaden, sondern reduziert auch die Wahrscheinlichkeit, dass sich der Angriff auf weitere Systeme ausbreitet. Zudem hilft ein gut durchdachter Plan, rechtliche und regulatorische Anforderungen zu erfüllen, insbesondere wenn sensible Daten betroffen sind. Weitere Informationen zur Abwehr von Ransomware finden Sie auch unter Ransomware Schutz.

Die wichtigsten Schritte eines Incident Response Plans

Erkennung und Bewertung des Angriffs

Der erste Schritt eines Incident Response Plans ist die schnelle Erkennung eines Ransomware-Angriffs. Dies erfordert den Einsatz von Monitoring-Tools und klar definierte Kriterien, die Alarm auslösen. Sobald ein Angriff identifiziert wird, muss das Ausmaß des Schadens bewertet werden. Welche Systeme sind betroffen? Sind sensible Daten kompromittiert? Diese Fragen sind entscheidend, um den weiteren Verlauf der Reaktion zu planen. Eine effektive Backup-Strategie, wie die Backup Strategie 3-2-1, kann hier helfen, Datenverluste zu minimieren.

Eindämmung und Schadensbegrenzung

Im nächsten Schritt geht es darum, die Ausbreitung der Ransomware zu stoppen. Hierzu können betroffene Systeme vom Netzwerk isoliert werden, um zu verhindern, dass sich die Schadsoftware weiter verbreitet. Backups sollten überprüft und, falls möglich, offline gesichert werden. Eine schnelle und gezielte Eindämmung ist essenziell, um den Gesamtschaden zu begrenzen.

Analyse und Dokumentation

Nach der Eindämmung folgt die Analyse des Angriffs. Wo und wie ist die Ransomware in das System eingedrungen? Diese Informationen sind nicht nur für die Nachbereitung wichtig, sondern auch, um zukünftige Angriffe zu verhindern. Parallel dazu muss der gesamte Vorfall dokumentiert werden. Eine detaillierte Aufzeichnung hilft, Lehren aus dem Angriff zu ziehen und den Incident Response Plan zu optimieren.

Wiederherstellung und Nachbereitung

Sobald die Bedrohung unter Kontrolle ist, beginnt die Wiederherstellung. Daten werden aus Backups wiederhergestellt, Systeme gereinigt und Sicherheitslücken geschlossen. In der Nachbereitung wird der gesamte Vorfall ausgewertet: Welche Maßnahmen haben gut funktioniert? Wo gibt es Verbesserungspotenzial? Diese Erkenntnisse fließen in die Weiterentwicklung des Incident Response Plans ein. Für Unternehmen, die sich mit der Wiederherstellung nach Angriffen befassen, kann die Seite Ransomware Recovery hilfreich sein.

Best Practices für die Erstellung eines Incident Response Plans

Regelmäßige Schulungen und Tests

Ein Incident Response Plan ist nur so effektiv wie die Menschen, die ihn umsetzen. Daher sollten alle Beteiligten regelmäßig geschult und der Plan durch Simulationen getestet werden. Solche Übungen stellen sicher, dass im Ernstfall jeder weiß, was zu tun ist, und Schwachstellen im Plan rechtzeitig erkannt werden.

Zusammenarbeit mit Experten

Ransomware-Angriffe sind komplex und erfordern oft spezielles Fachwissen. Die Zusammenarbeit mit externen Experten, wie IT-Sicherheitsfirmen oder Incident-Response-Dienstleistern, kann entscheidend sein. Sie bringen Erfahrung und Tools mit, die helfen, Angriffe schneller und effektiver zu bewältigen.

Integration in die Unternehmensstrategie

Ein Incident Response Plan darf kein isoliertes Dokument sein. Er sollte eng mit der gesamten Sicherheitsstrategie eines Unternehmens verknüpft sein. Dazu gehört auch, die IT-Infrastruktur so zu gestalten, dass sie Angriffen besser standhält, beispielsweise durch regelmäßige Sicherheitsupdates und robuste Backup-Lösungen. Die Netzwerksegmentierung, wie auf der Seite Netzwerksegmentierung Sicherheit beschrieben, kann dabei eine zentrale Rolle spielen.

Fazit: Vorbereitung ist der Schlüssel zur Abwehr von Ransomware

Ransomware-Angriffe sind eine ernsthafte Bedrohung, aber mit einem gut durchdachten Incident Response Plan können Sie den Schaden erheblich reduzieren. Die Kombination aus sorgfältiger Planung, regelmäßigen Tests und der Zusammenarbeit mit Experten stellt sicher, dass Sie im Ernstfall vorbereitet sind. Denn letztlich gilt: Wer vorbereitet ist, kann schneller und souveräner reagieren – und das kann den Unterschied ausmachen, ob Sie einen Angriff unbeschadet überstehen oder schwerwiegende Verluste erleiden.

FAQ zum Thema Incident response plan ransomware

Was ist ein Incident Response Plan?

Ein Incident Response Plan ist ein strukturierter Ansatz, um auf Sicherheitsvorfälle wie Ransomware-Angriffe zu reagieren. Er umfasst Schritte wie Erkennung, Eindämmung, Analyse und Wiederherstellung.

Warum ist ein Incident Response Plan bei Ransomware wichtig?

Ein Incident Response Plan minimiert die Schäden eines Ransomware-Angriffs, schützt wichtige Daten und hilft, die Betriebsfähigkeit schnell wiederherzustellen.

Welche Teams sollten in den Incident Response Plan integriert werden?

Neben der IT-Abteilung sollten auch das Management, die Rechtsabteilung und externe Sicherheitsberater in den Plan eingebunden werden.